Как прочитать чужую переписку в Телеграмме: основной метод получения доступа

Телеграмм – массовая социальная сеть, внутри которой происходит постоянное общение между различными участниками. Порой возникает нескончаемый соблазн ознакомиться с диалогом, поэтому возникает вопрос: а как прочитать чужую переписку в Телеграмме? Хоть интернет и пестрит различными способами и способностями, они являются всего лишь пустышками или затеями мошенников, которые намереваются вытянуть из подписчика деньги, либо необходимую информацию. Существует всего лишь один метод для этой реализации и то, в определенных ситуациях он не действует.

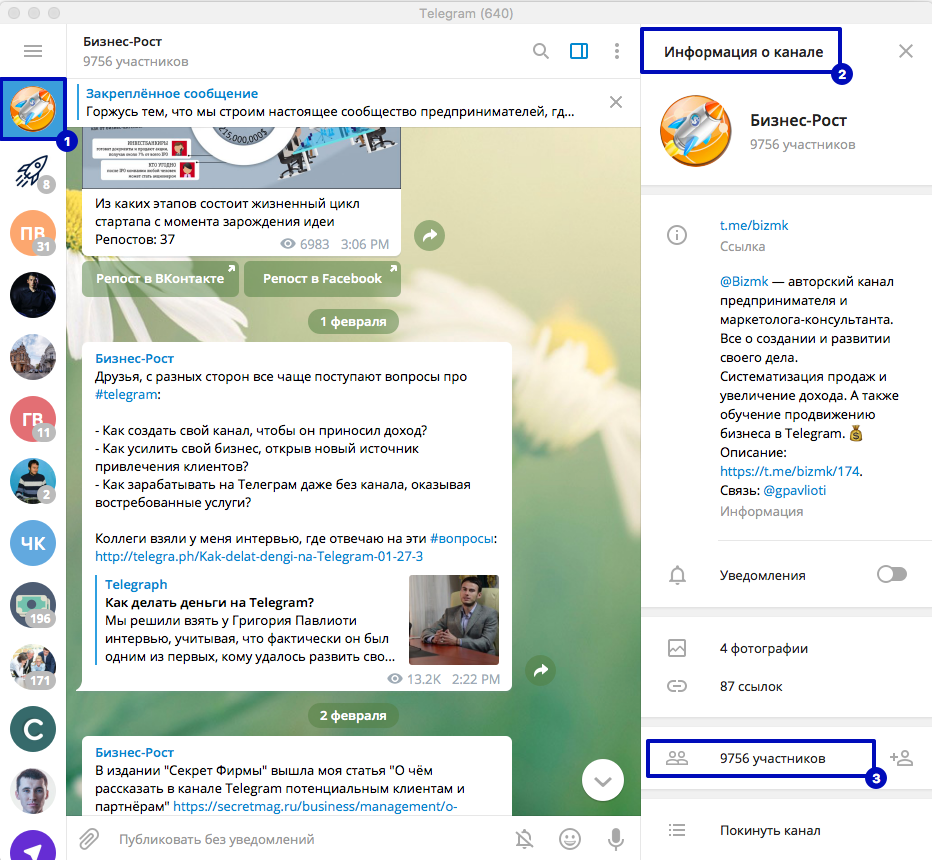

Многих очень интересует, как же прочитать переписку друзей или второй половины в Телеграмм

Инструкция по получению доступа к Телеграмм

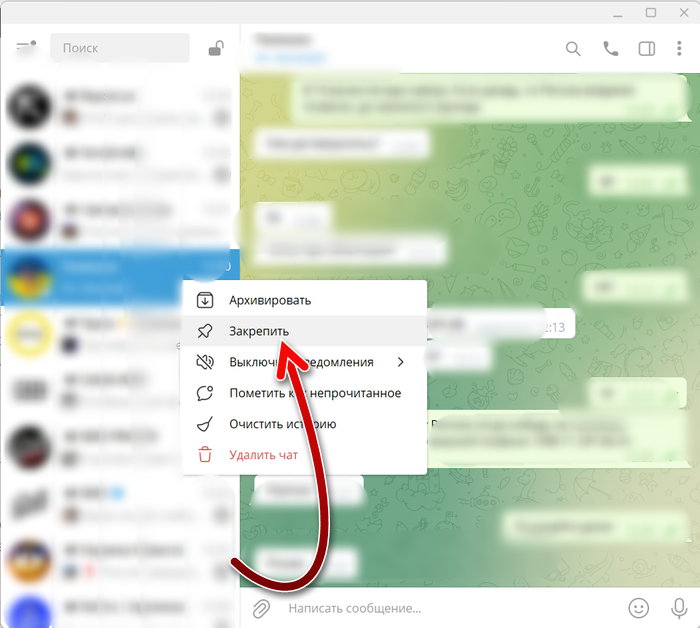

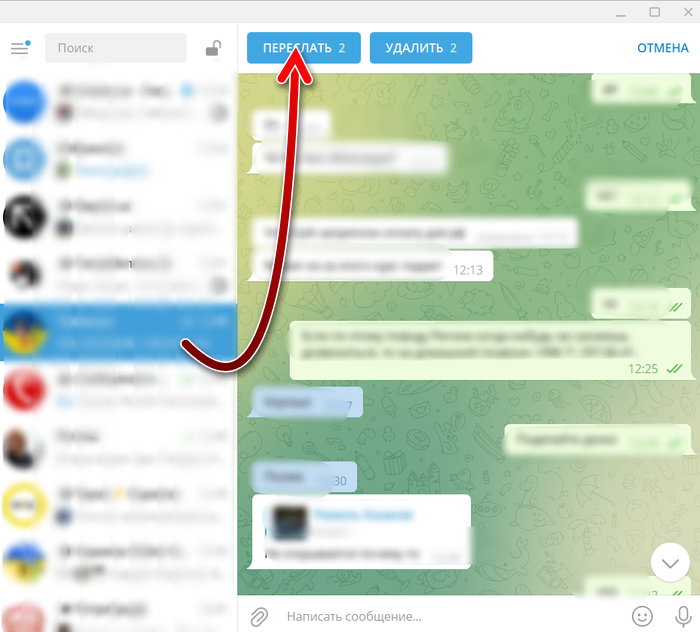

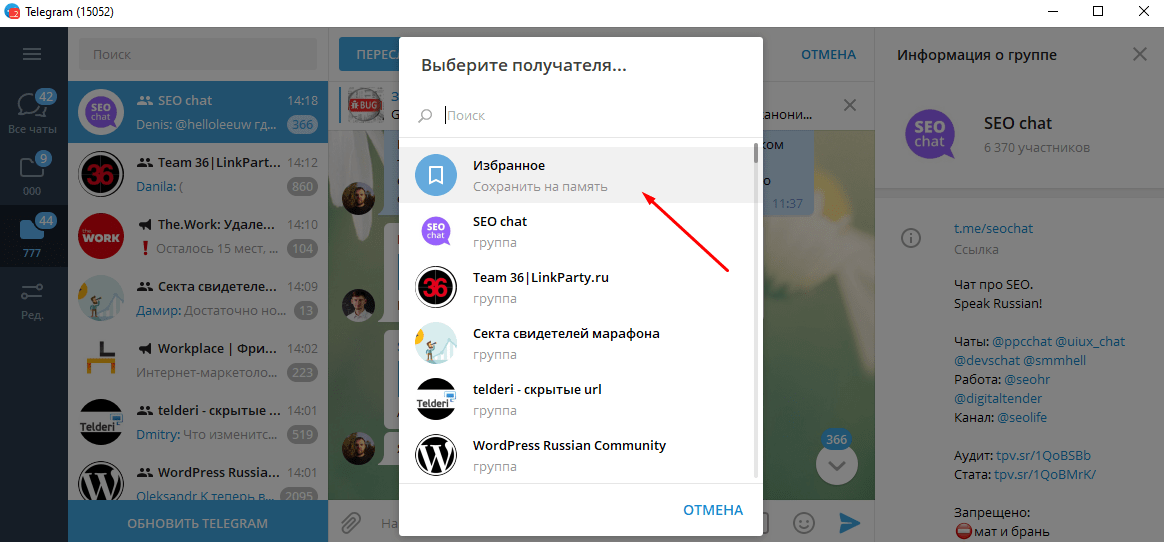

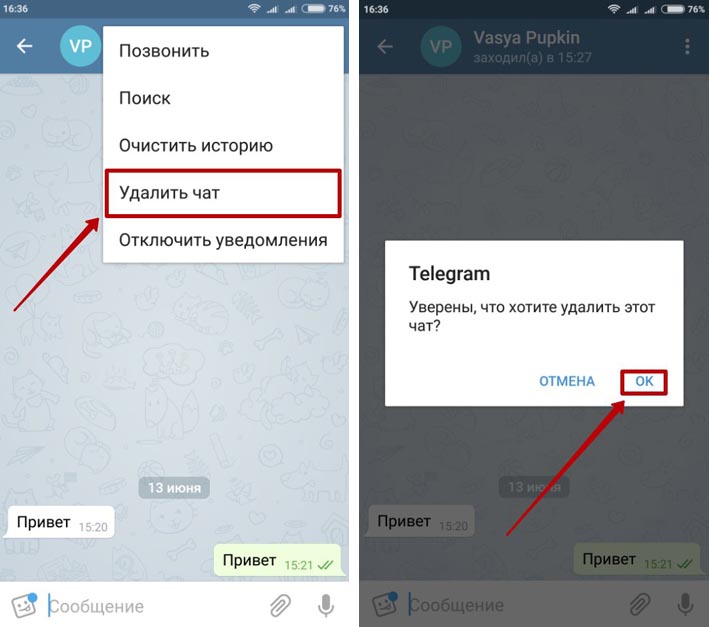

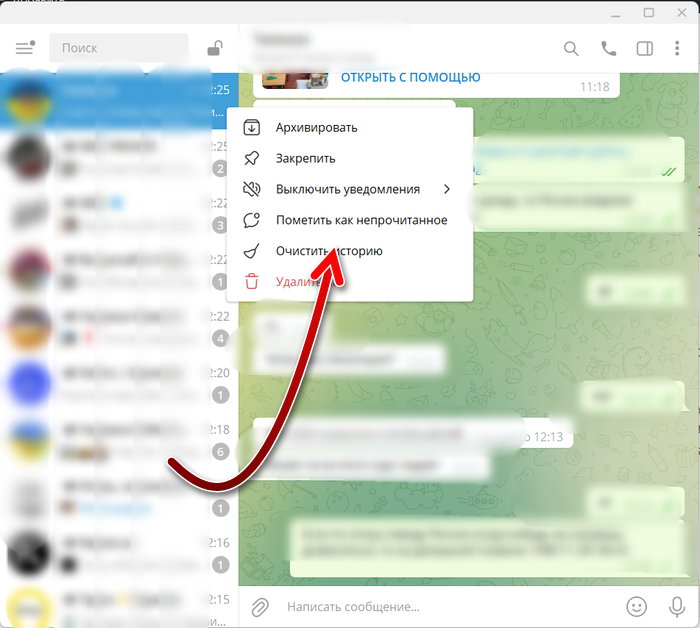

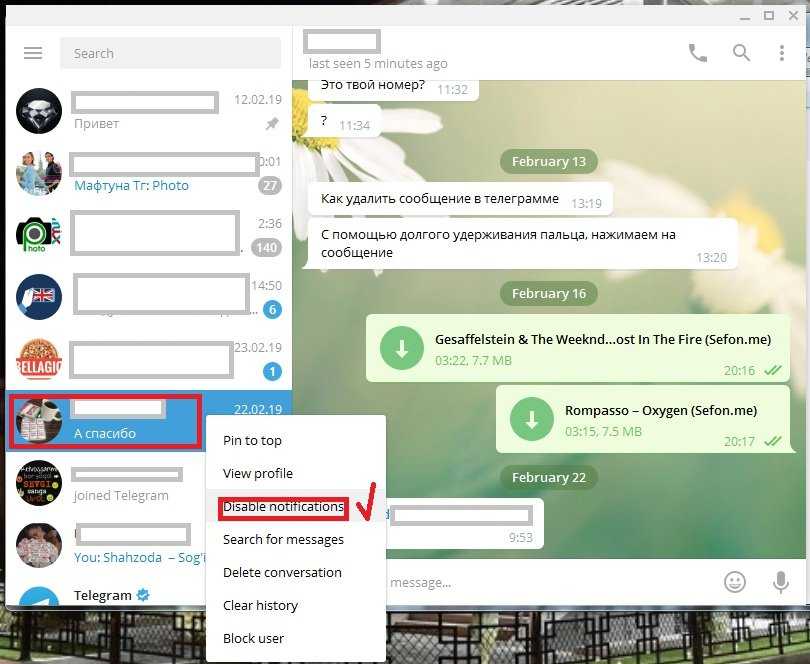

Если вы часто задумывались о том, как прочитать чужую переписку в Телеграмме, то вам помогут следующие действия:

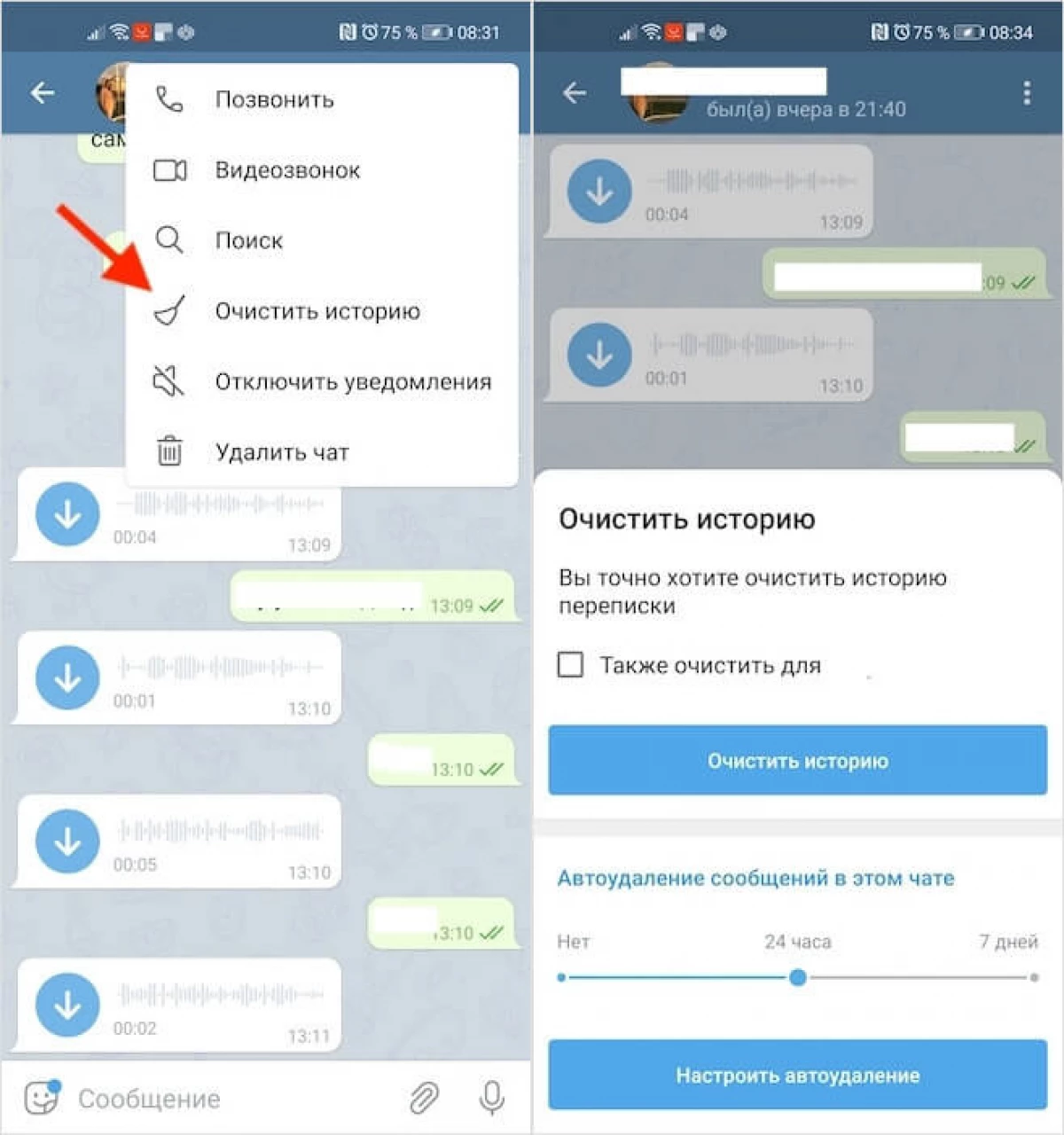

Как видите, это довольно примитивный способ, о котором многие осведомлены. Но он действует не всегда, так как человек может поставить дополнительную блокировку аккаунта, которая состоит из 4 символов. В этом случае завладеть доступом не получится и придется смириться с тем, что задуманного не получится достичь. Теперь вы знаете, как читать чужой Телеграмм и что для этого нужно сделать.

Есть ли возможность перехватить сообщения?

Как скачать информацию с чужого Телеграмма или есть возможность перехвата сообщений? На самом деле прямых способов задуманного нет, так как мессенджер хорошо защищен и уровень безопасности приложения очень высок.

Мессенджер Телеграмм надежно защищен от взлома и перехвата

Но есть специальные вредоносные программы, которые делают снимки экрана или записывают все действия. Они вполне могут предоставить данные о стороннем профиле.

Но для этого нужно поначалу создать специальный аналог, заставить владельца активировать его и только потом вы сможете получить информирование. Но сделать это в последнее время слишком накладно и сложно. А если захочется купить подобный вирус, то придется выложить настолько большую сумму денег, которая не оправдает себя.

Как читать чужой Telegram

Отзывы пользователей

Как читать чужой Telegram

«Хелп, в Телеграмм читать чужую переписку нужно мне срочно! Как посмотреть Телеграмм другого человека на своем телефоне? Помогите!» — примерно вот такие сообщения приходят нашим консультантам. Сегодня мы с Вами узнаем, как это можно сделать. Итак, отвечаем на Ваши вопросы предельно развернуто.

.

Вопрос 1: Можно ли читать Телеграмм другого человека?

Да, конечно можно и для этого существует программа, которая позволит чужой Telegram читать со своего телефона.

Поэтому, перед тем как посмотреть переписки в Телеграмме другого человека, необходимо об этом знать. И если Вы все же решитесь установить приложение, которое поможет Вам в этом, то Вы берете на себя ответственность за то, что может впоследствии произойти.

.

Вопрос 2: Зачем нужны чужие переписки Телеграмм?

Во-первых, Родительский контроль. Программа поможет контролировать поведение ребенка и круг общения в Telegram:

Кроме того, Вы на карте будете видеть, где находиться ребенок, когда ему писали или звонили в данный мессенджер.

Во-вторых, контроль за родными людьми. Доступ к чужому Телеграмму (мужа, жены, пожилых родителей) позволит вовремя отреагировать на возможные негативные ситуации – переписка мошенников, угрозы, продажа лекарств-пустышек.

В-третьих, корпоративный контроль над персоналом. Программа покажет уровень общения Ваших сотрудников с клиентами. Вы сможете прослушивать разговоры с клиентами и читать переписки. Как нам написал один наш клиент: «Ваша программа позволила выявить нерадивых и грубых в общении с клиентами сотрудников, из-за которых упал уровень продаж».

.

Вопрос 3. Как прочитать чужую переписку Telegram?

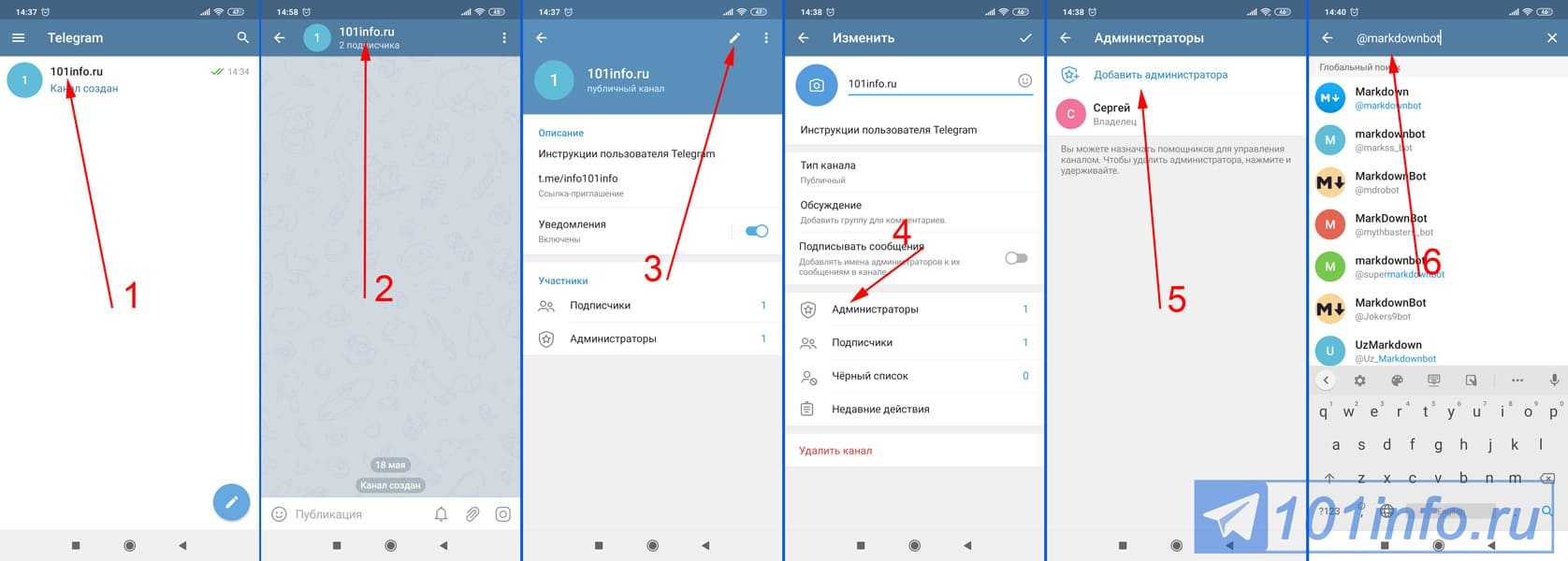

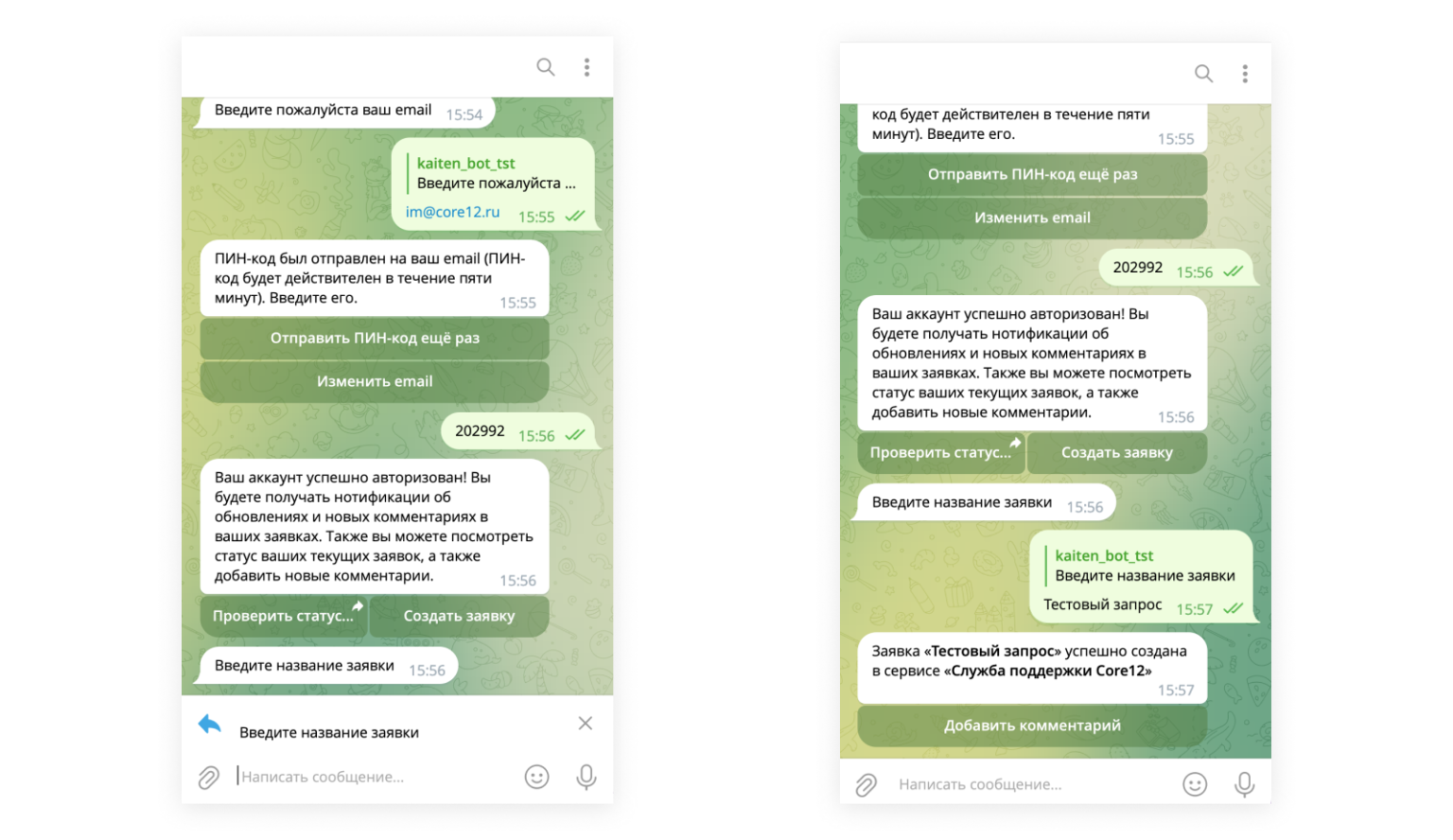

Читать чужие сообщения Telegram поможет приложение Reptilicus, которое необходимо установить на то устройство, откуда ведется интересующая Вас переписка. Для этого необходимо сделать всего 3 шага:

Первый шаг. Зарегистрироваться (придумать логин и пароль).

Третий шаг. Установить на целевой телефон и настроить (см. Руководство ).

Теперь Вам останется только перезагрузить телефон и ждать в своем кабинете информацию, которую начнет собирать для Вас установленная программа.

.

Вопрос 4. Как просмотреть другой Телеграмм?

Вся переписка, фото и записи звонков и голосовых, будут поступать в Ваш личный кабинет, который откроется сразу после регистрации.

В кабинет можно будет заходить:

Внимание! Никому и никогда не говорите пароль от своего кабинета. Если логин Вы можете сообщить группе техподдержки сайта, например, чтобы решить какие-либо возникшие проблемы, то пароль ни в коем случае говорить нельзя.

.

Вопрос 5. Как читать чужой Телеграмм на своем телефоне?

Как Вы уже поняли, сразу после установки на целевой телефон Reptilicus начнет перехват сообщений. Все собранные приложением файлы будут автоматически отправляться в Ваш кабинет.

А как читать другой Телеграмм со своего телефона? Если Ваш собственный телефон Андроид, тогда установите себе мобильную версию кабинета – это очень удобно. Установка займет ровно 1 минуту. Ссылку можете найти на сайте или взять у наших консультантов.

.

Вопрос 6. А на другом телефоне не будет видно, что читают переписку?

Нет, видно не будет. Программа работает в фоновом режиме. Весь сбор данных и отправка происходит в автоматическом режиме через Интернет.

.

Вопрос 7. Как часто можно проверять Телеграмм на другом устройстве?

В любое удобное для Вас время Вы сможете проверить Телеграмм другого человека. В любое время Вы можете заходить в кабинет и просматривать полученные файлы. Кабинет очень удобный и предельно понятный. Там сразу можно найти папки, куда именно будет приходить переписка, куда фото, а куда записи звонков. В кабинете файлы будут храниться ровно 1 календарный месяц.

Таким образом, Телеграмм на другом телефоне будет Вам доступен круглосуточно, ведь Reptilicus работает круглосуточно.

.

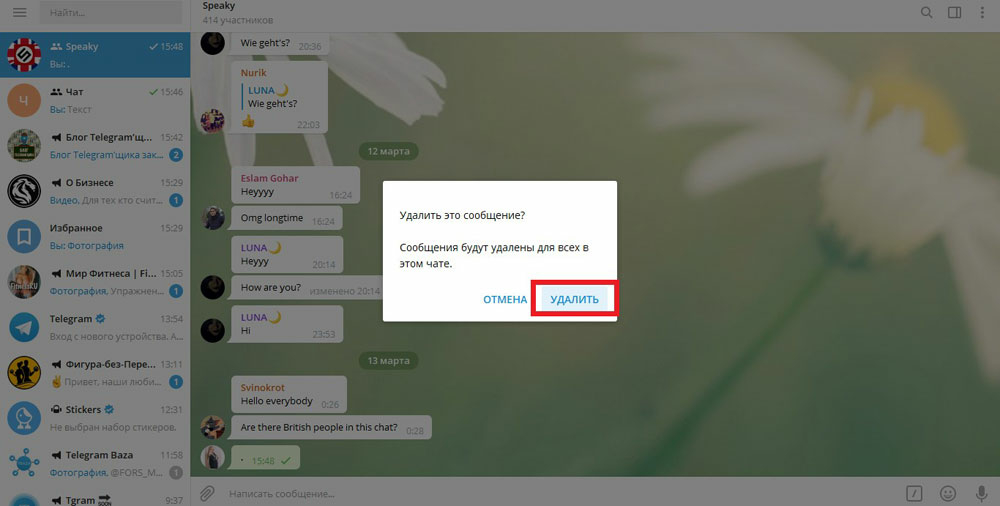

Вопрос 8. Как остановить слежение за другим Telegram?

Если Вы больше не хотите следить за чужим Телеграмм, то просто удалите приложение из телефона. Нет приложения – нет перехвата. Все элементарно, Ватсон!

.

Заключение

Теперь Вы знаете, как получить доступ к чужому Телеграмму – установите на телефон, где ведется переписка, приложение Reptilicus. После установки Вы сможете читать чужие СМС в Телеграмме, слушать голосовые и звонки, а также просматривать полученные фото. Так можно ли просмотреть чужой Телеграмм – можно. Найден способ читать Телеграмм другого человека! Смогут даже блондинки! Попробуйте – сутки бесплатно. Для установки есть все необходимое – подробное руководство, видео-инструкция и техподдержка.

На все Ваши вопросы – ответят наши консультанты!

Как взломать Telegram и WhatsApp: спецслужбы не нужны

На прошлой неделе общественность взбудоражила новость о возможной причастности спецслужб к взлому аккаунтов оппозиционеров в популярном мессенджере Telegram. На протяжении своего существования человечество пыталось объяснить всё необъяснимое с помощью высших сил – Богов. В наше время все непонятные вещи объясняют происками спецслужб.

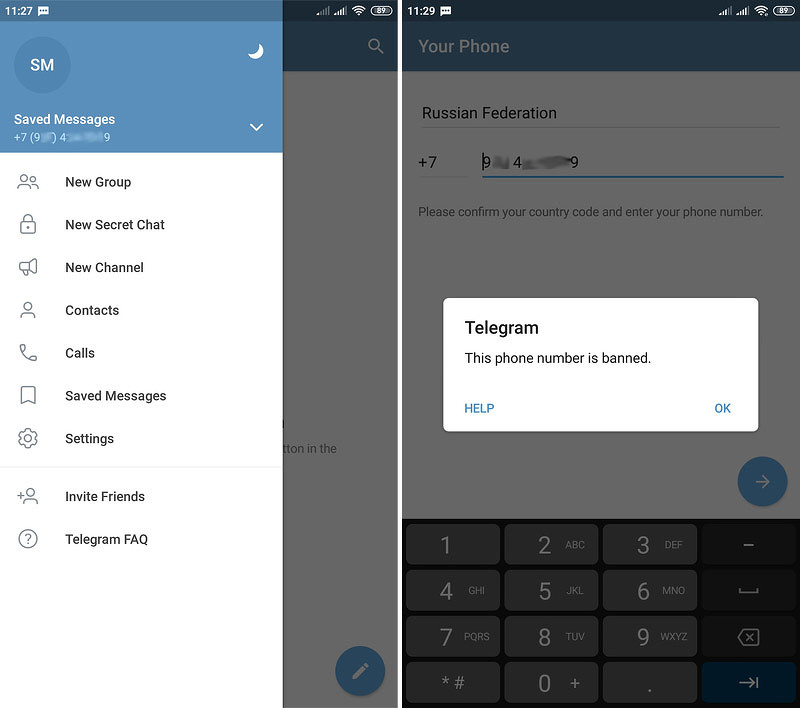

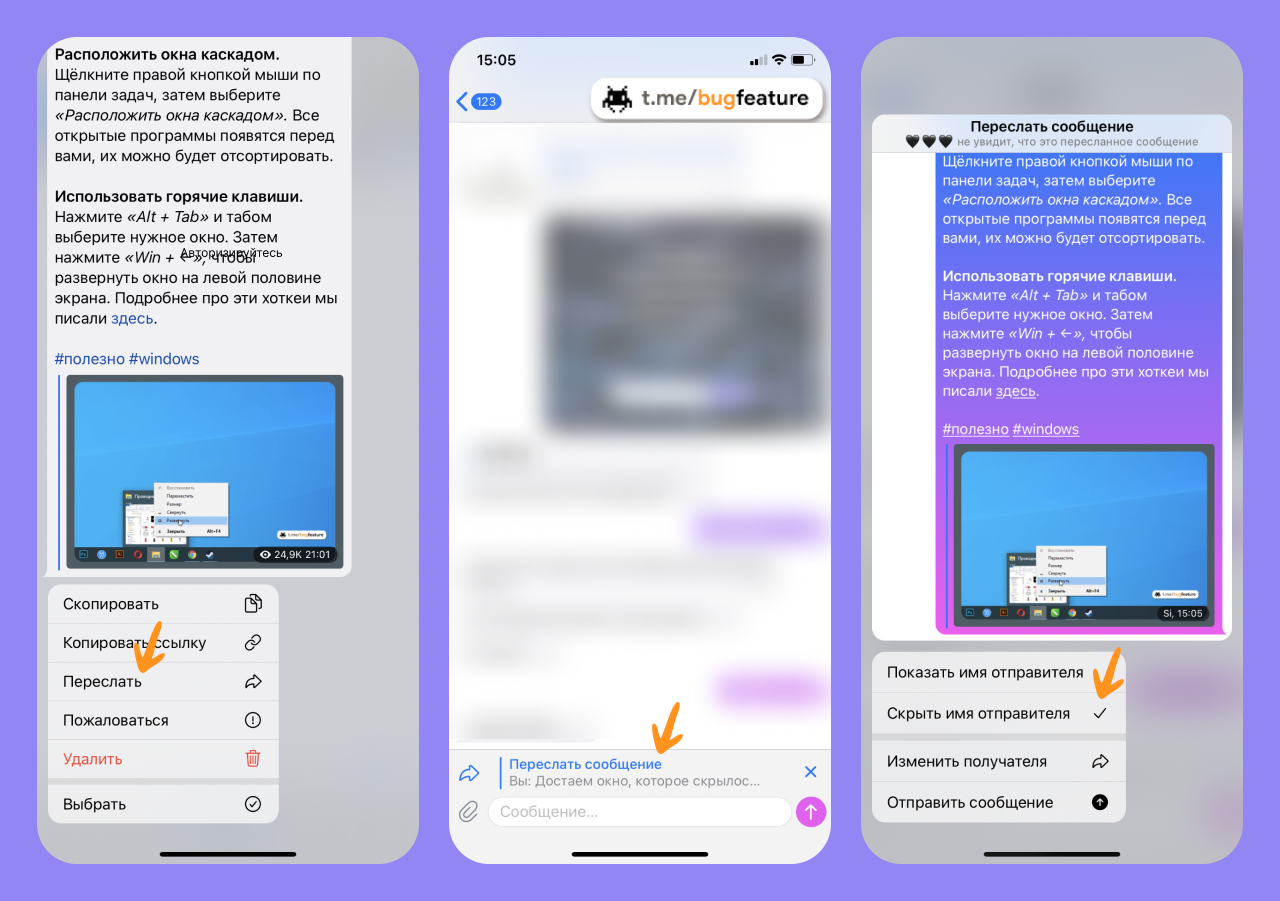

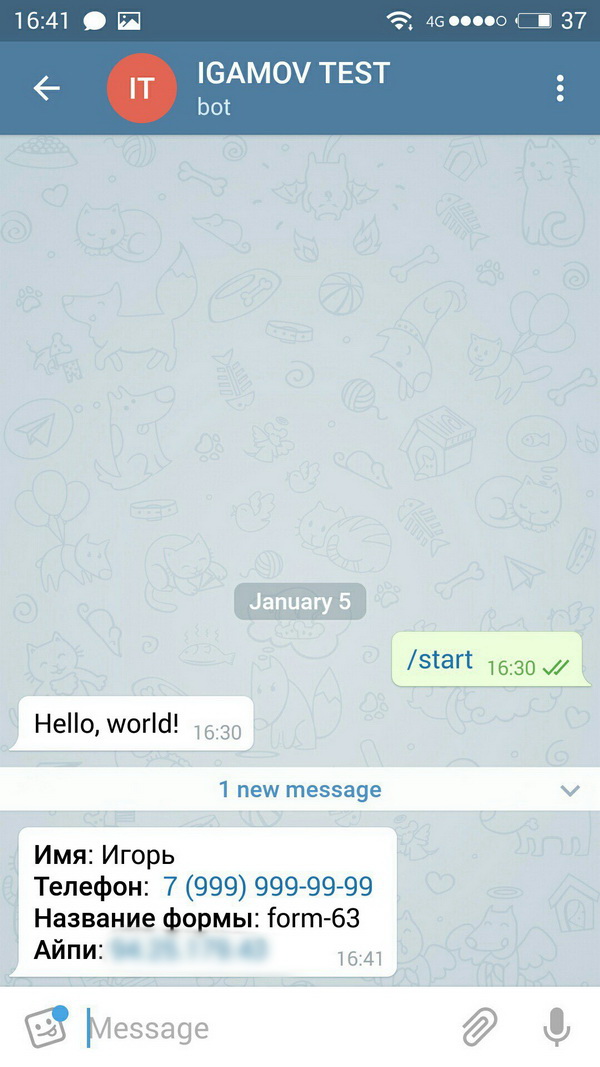

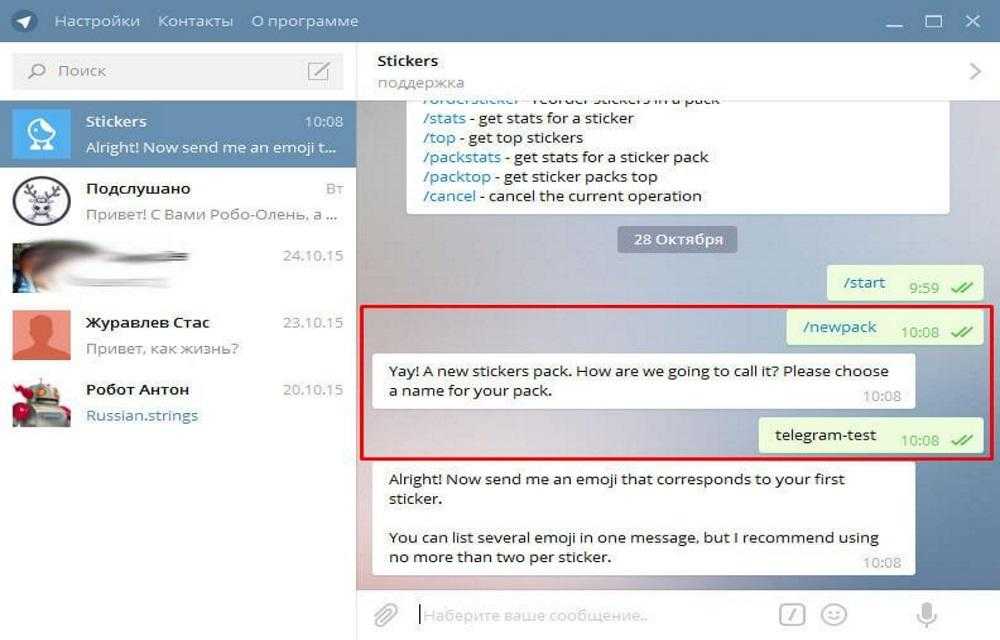

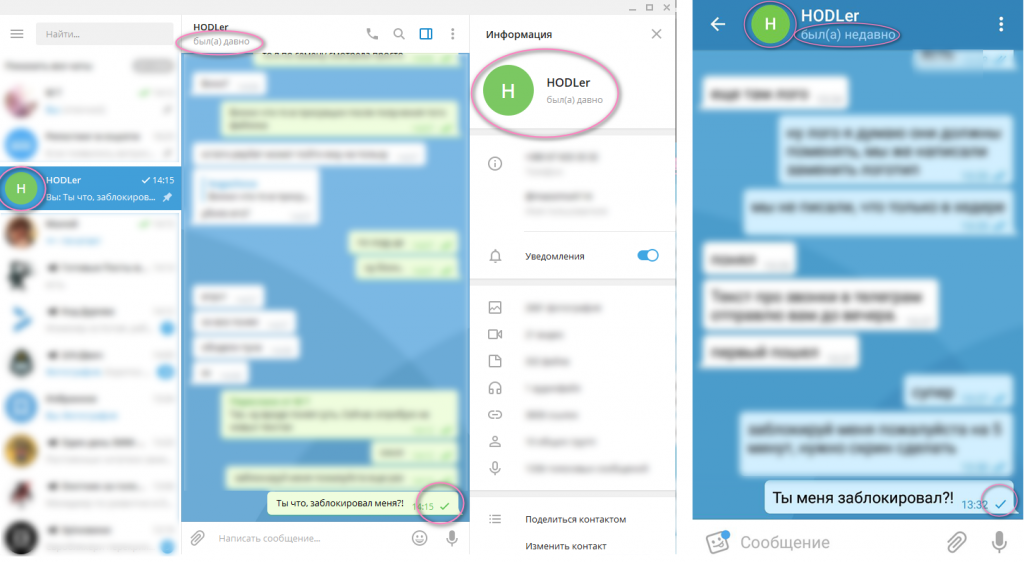

Мы решили проверить, действительно ли нужно быть спецслужбой, чтобы получить доступ к чужому аккаунту Telegram. Для этого мы зарегистрировали тестовый аккаунт Telegram, обменялись несколькими тестовыми сообщениями:

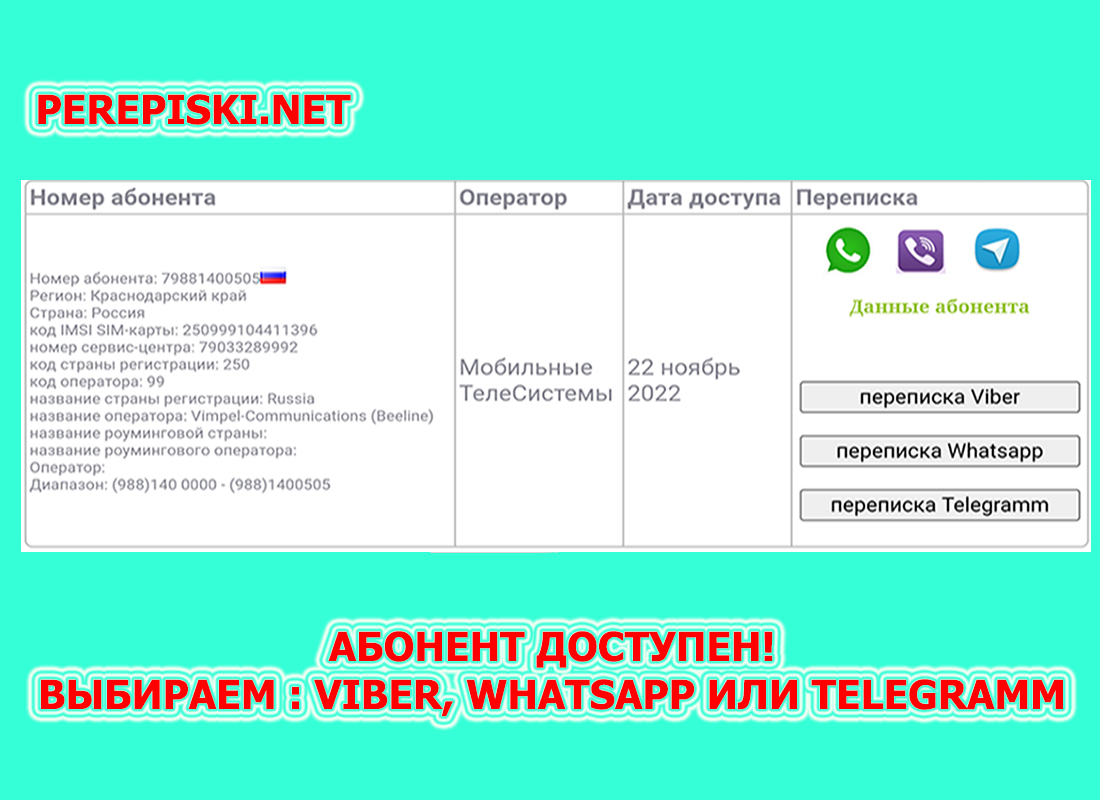

А затем мы провели атаку через сеть SS7 на один из тестовых номеров (подробнее о самих атаках мы писали ранее). И вот что у нас получилось:

Сначала узнаем IMSI…

Перерегистрируем абонента на наш терминал…

Получаем профиль абонента…

Завершаем процедуру перерегистрации абонента…

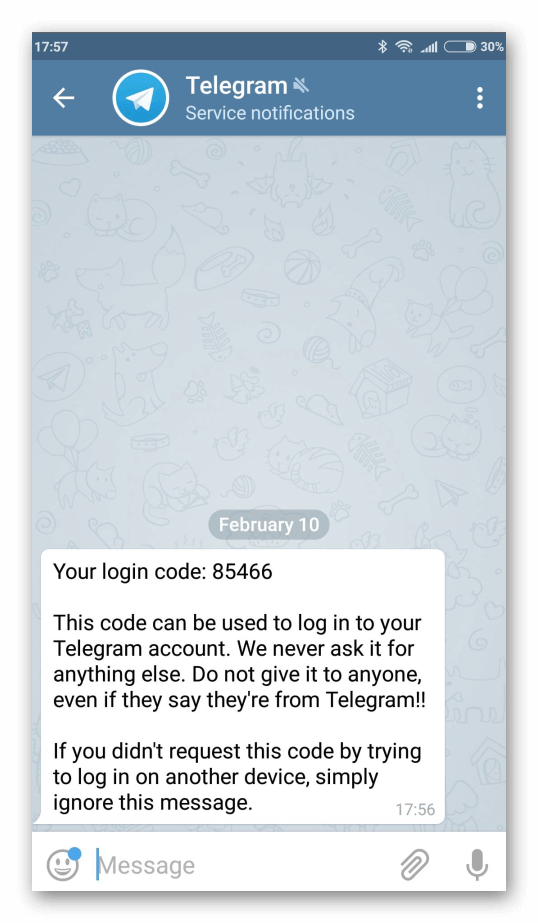

Теперь номер жертвы под полным нашим контролем. Инициируем на любом девайсе процедуру подключения к Telegram под аккаунтом жертвы (номер телефона) — и получаем заветную SMS…

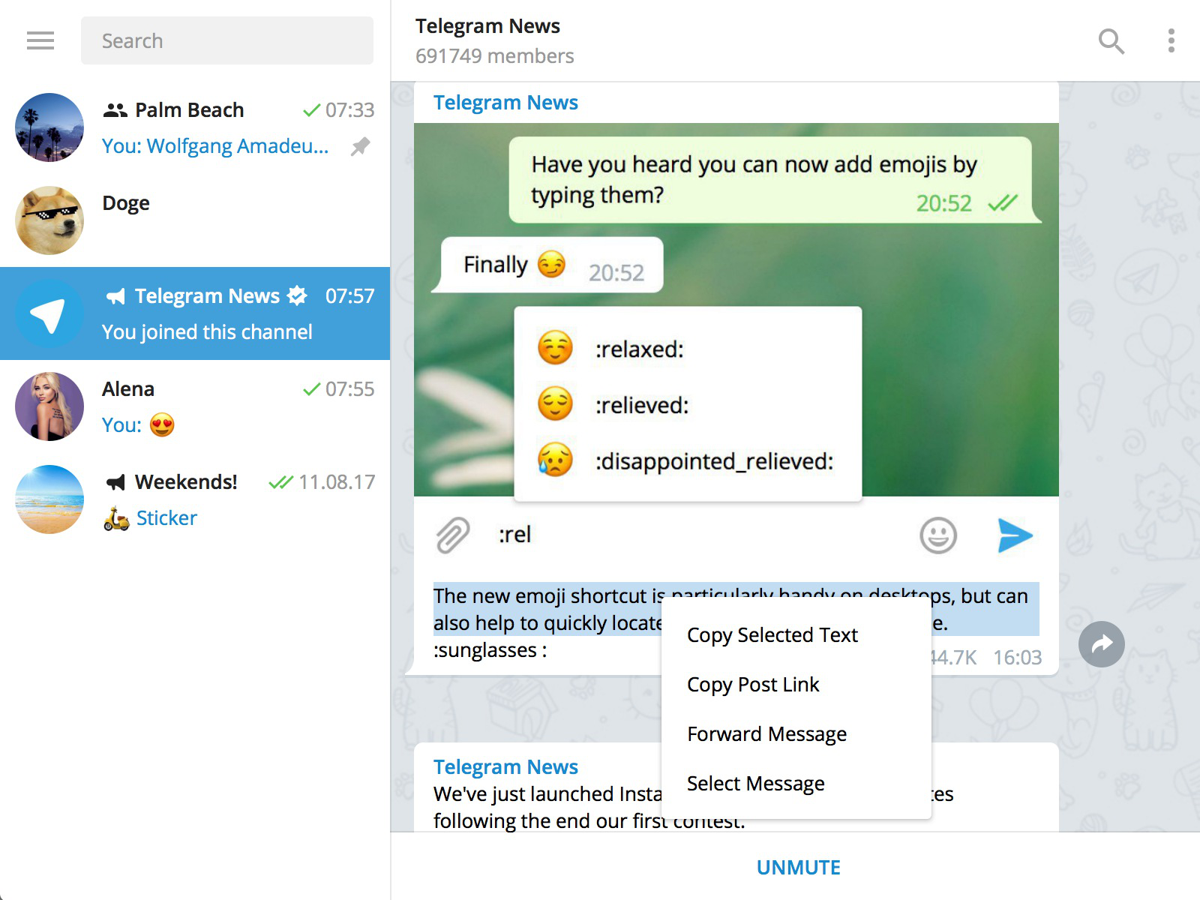

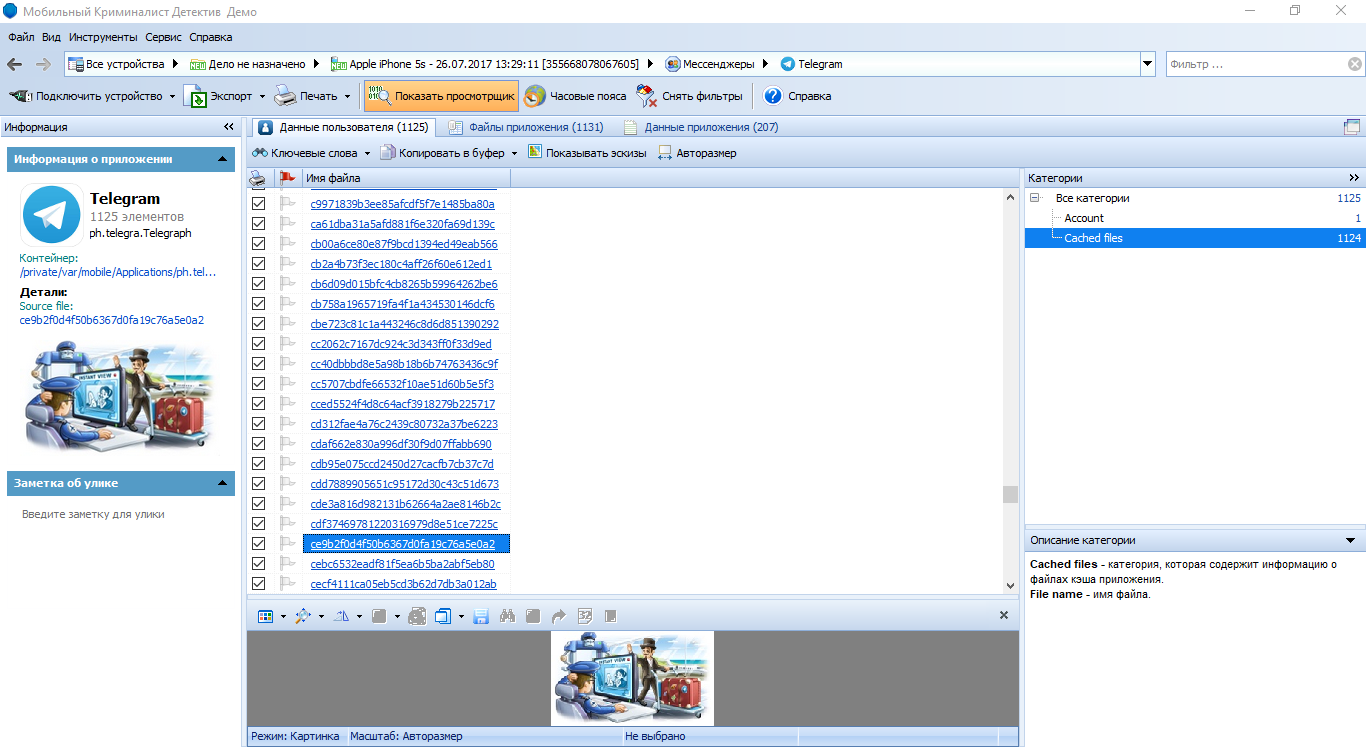

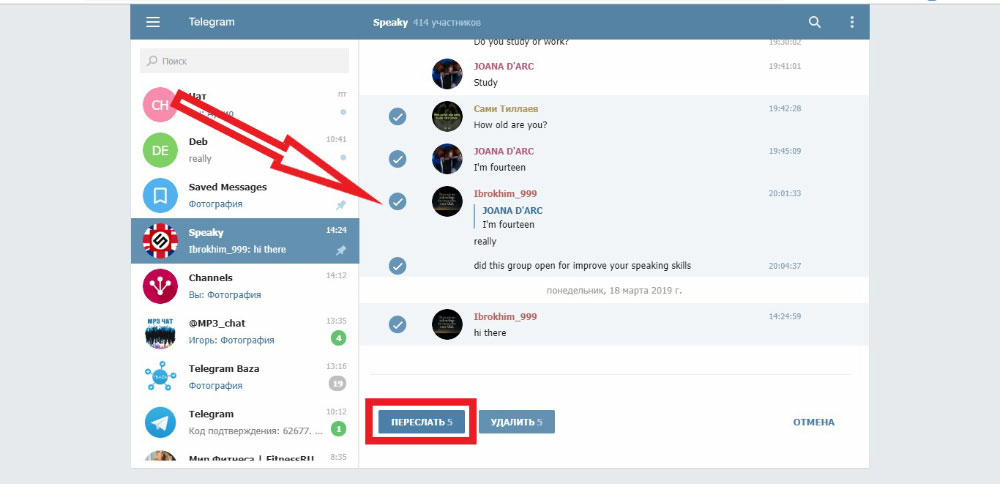

После ввода кода мы получаем полноценный доступ к аккаунту Telegram. Теперь мы можем не только вести переписку от имени жертвы, но и прочитать всю переписку, которую клиент Telegram любезно подгружает (телефон справа имеет полную копию переписки телефона слева):

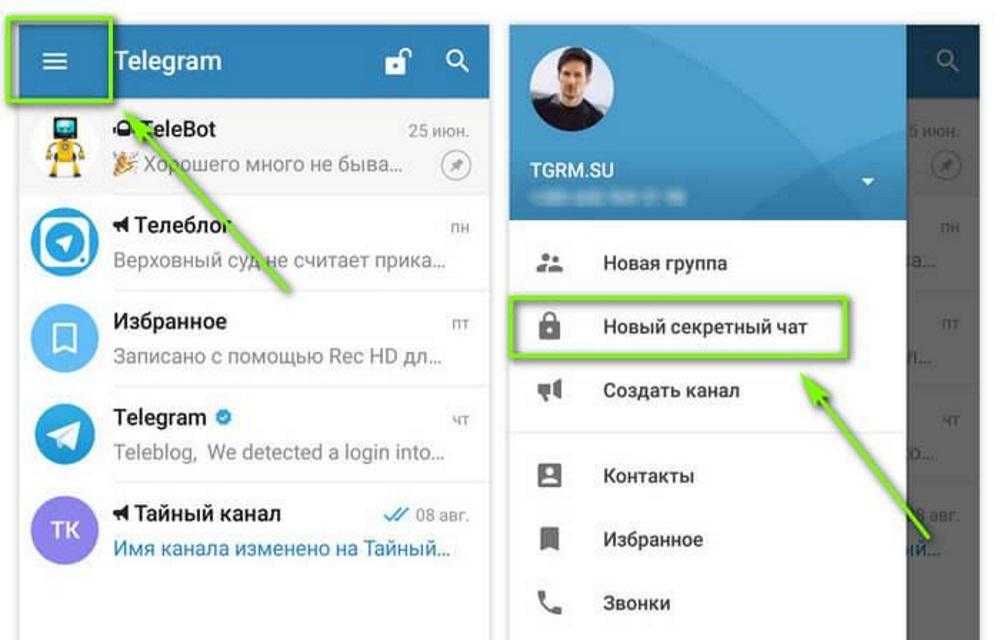

Однако прочитать секретные чаты невозможно:

Но можно создать новый — и переписываться от имени жертвы:

После этого мы провели атаку по той же схеме на WhatsApp. Доступ к аккаунту мы конечно же получили, но так как WhatsApp (якобы) не хранит историю переписки на сервере, получить доступ к переписке, которая была ранее, не удалось. WhatsApp хранит backup переписки в Google Drive, поэтому для получения доступа к ней необходимо ещё взломать аккаунт Google. Зато вести переписку от имени жертвы, так что она не будет об этом знать – вполне реально:

Выводы: уж сколько раз твердили миру, что передача одноразовых кодов посредством SMS — небезопасна, так как мобильная связь в целом небезопасна. Уязвимостям подвержена не только технологическая сеть SS7, но и алгоритмы шифрование радиоинтерфейса. Атаки на сеть SS7 можно осуществлять из любой точки мира, а возможности злоумышленника не ограничиваются взломом мессенджеров. И сейчас все эти атаки становятся доступны не только спецслужбам, но и многим другим. Стоит также отметить, что все тесты проводились с настройками по умолчанию, то есть в режиме, в котором работает большинство пользователей.

Как читать чужие сообщения Telegram: программа-логгер для Андроид

Как читать чужие сообщения Telegram: программа-логгер для Андроид

На сегодняшний день вопрос: «Читают ли Telegram?» стал неактуален. Наши разработчики еще раз утверждают: «Да, сегодня это стало возможно».

Не секрет, что переписка Telegram уже давно стала больше чем просто переписка в Интернете, она заменила живое общение и стала частью нашей жизни. Огромное количество людей в мессенджерах делятся самым сокровенным и становится понятно, почему многие хотят знать, как читать Telegram своих любимых и близких.

Что нужно сделать для этого?

Для того, чтобы читать переписку (которую ведет Ваш ребенок или близкий Вам человек) необходимо скачать и установить на его телефон или планшет наше приложение Vkur.Se. Приложение будет собирать всю информацию и передавать ее в Ваш персональный кабинет или на указанную почту.

Чтобы у Вас был свой персональный кабинет, нужно пройти регистрацию – либо на самом сайте VkurSe, либо при настройке приложения на устройстве.

В кабинет будет приходить переписка с Telegram и вся остальная информация, а Вам останется только зайти в раздел Данные и читать сообщение Telegram, смотреть фото или слушать разговоры в удобное для Вас время.

О том, как прочесть сообщение в Telegram и как правильно установить приложение Vkur.Se читать здесь.

Что еще может программа-логгер Vkur.Se?

Наше приложение контролирует устройство Андроид, на которое оно установлено.

Без рут прав Вы сможете:

Возникли вопросы? Пишите нашим онлайн-консультантам!

Как ломают Telegram? О перехвате SMS и уязвимости мобильной сети

Пускай Telegram и считается одним из самых защищенных мессенджеров, но и его пользователей периодически взламывают. В минувшую пятницу наши коллеги из Tut.by сообщили о том, что неизвестные с украинских IP-адресов пытались получить доступ к телеграм-аккаунтам минимум шести сотрудников организации. Буквально за час до этого закончилась наша беседа с российским правозащитником и экспертом Amnesty International Олегом Козловским. Он рассказывал, как в 2016 году был взломан его аккаунт в Telegram и неизвестные получили доступ к перепискам.

Как оказалось, тема взлома защищенного мессенджера остается актуальной до сих пор. И связано это не только с хакерами, но и с уязвимостью технического протокола мобильных сетей, которая позволяет перехватывать SMS-сообщения. Об этом сегодня и расскажем. Но начнем с истории.

Взлом посреди ночи

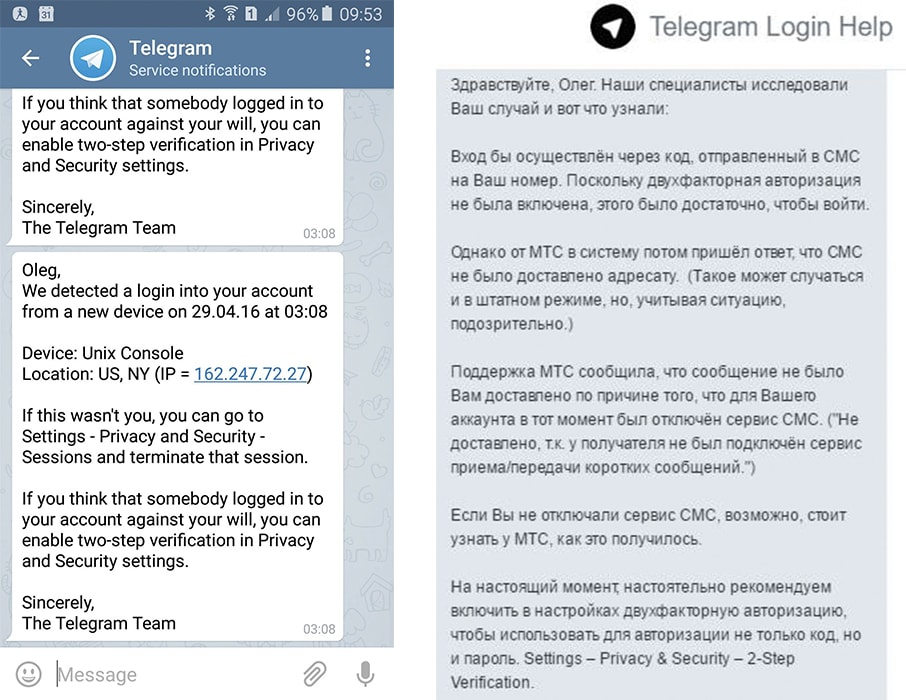

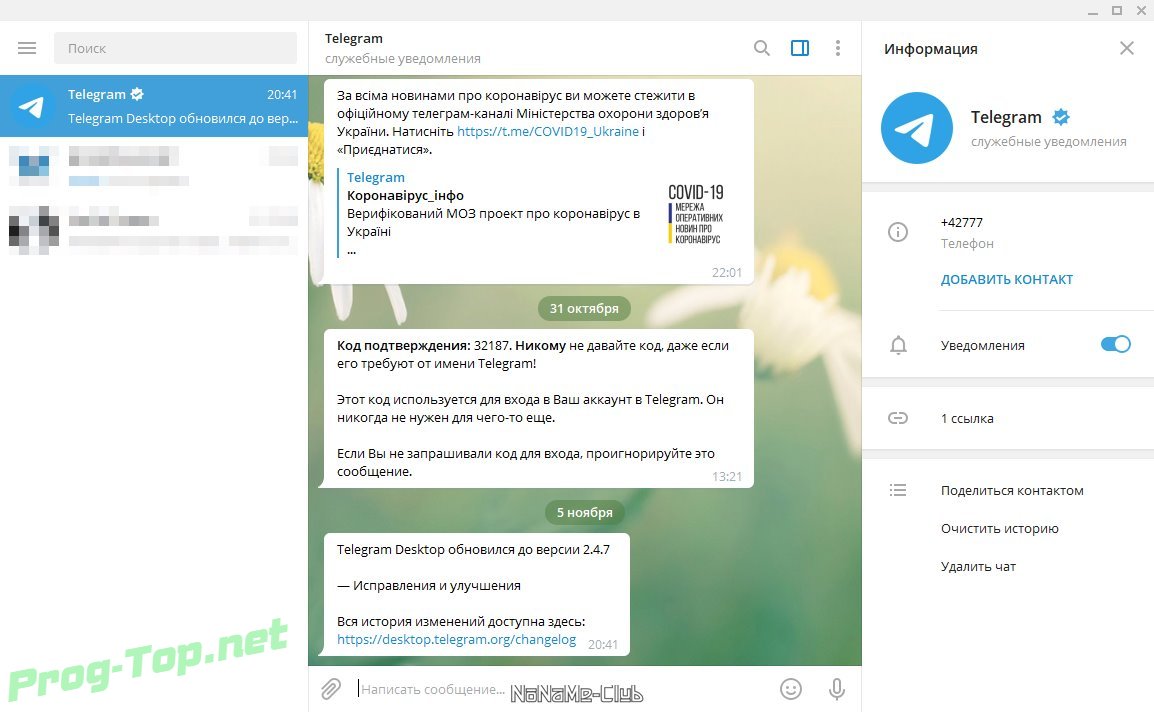

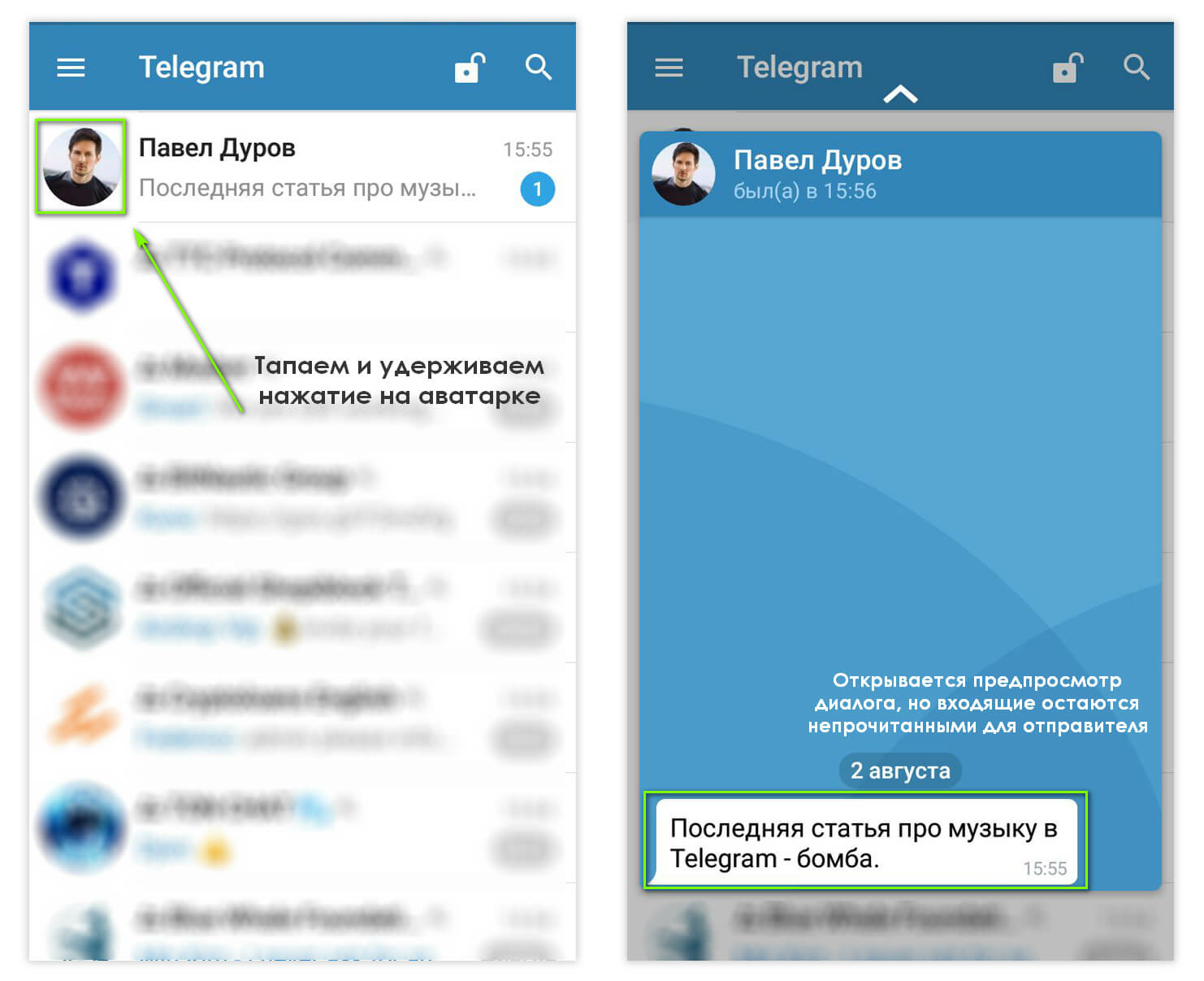

Неизвестные смогли залогиниться в аккаунт российского правозащитника Олега Козловского одной апрельской ночью 2016 года. Узнал он об этом только наутро, так как оператор ночью на короткое время отключил ему входящие сообщения и интернет. Вот так выглядел взлом со стороны жертвы.

— Я получил сообщение в Telegram о подключении нового устройства. Кто-то подключался через Linux якобы с сервера из США. Потом выяснилось, что подключение осуществлялось через сеть зашифрованных серверов. Это было ночью, когда я спал.

Я написал в техподдержку Telegram. Там подтвердили, что такое подключение было, было отправлено SMS-сообщение, и по коду из него подключился человек.

Олег обратился к своему оператору. Сперва получил детализацию по своему номеру, где увидел подключенные и отключенные услуги. А потом позвонил.

— Мне сказали, что по требованию службы безопасности оператора отключили ряд услуг, а потом включили обратно. Ночью мне отключали доставку сообщений, мобильный интернет и уведомления меня об отключении и подключении услуг.

Соответственно, никакие уведомления о манипуляциях на телефон не пришли.

Спустя 15 минут кто-то подключается к моему аккаунту, запрашивает SMS с кодом. До моего телефона она не доходит. И каким-то образом этот код перехватывается. Его вводят, заходят в мой аккаунт и, вероятнее всего, сразу же скачивают все чаты. И еще через полчаса-час все услуги МТС подключает обратно.

Когда Олег озвучил эти факты, оператор не признал их и заявил об ошибке. Но в то же время, когда случился взлом аккаунта Козловского, аналогичная ситуация произошла еще с двумя активистами. Один из них — Георгий Албуров, сотрудник Фонда борьбы с коррупцией.

— Так или иначе, но МТС (российский. — Прим. Onliner) не признавал свое участие. С моей точки зрения, это означало, что какие-то сотрудники были в сговоре со злоумышленниками. Были ли это спецслужбы, или это делалось за деньги… мне неизвестно.

У Олега не была включена двухэтапная аутентификация, не был задан дополнительный пароль, о котором мы расскажем чуть ниже. Это и позволило злоумышленникам получить доступ к открытым чатам. Возможно, еще были скачаны файлы, которые пересылались в чатах. Но, как отмечает он сам, ничего интересного там не было. Прошло пять лет, а его еще никто не пытался шантажировать, переписки не появлялись в интернете.

По словам Олега, он столкнулся с сопротивлением со стороны Следственного комитета России, куда отнес заявление о возбуждении дела по несанкционированному доступу к компьютерной информации и паре других статей.

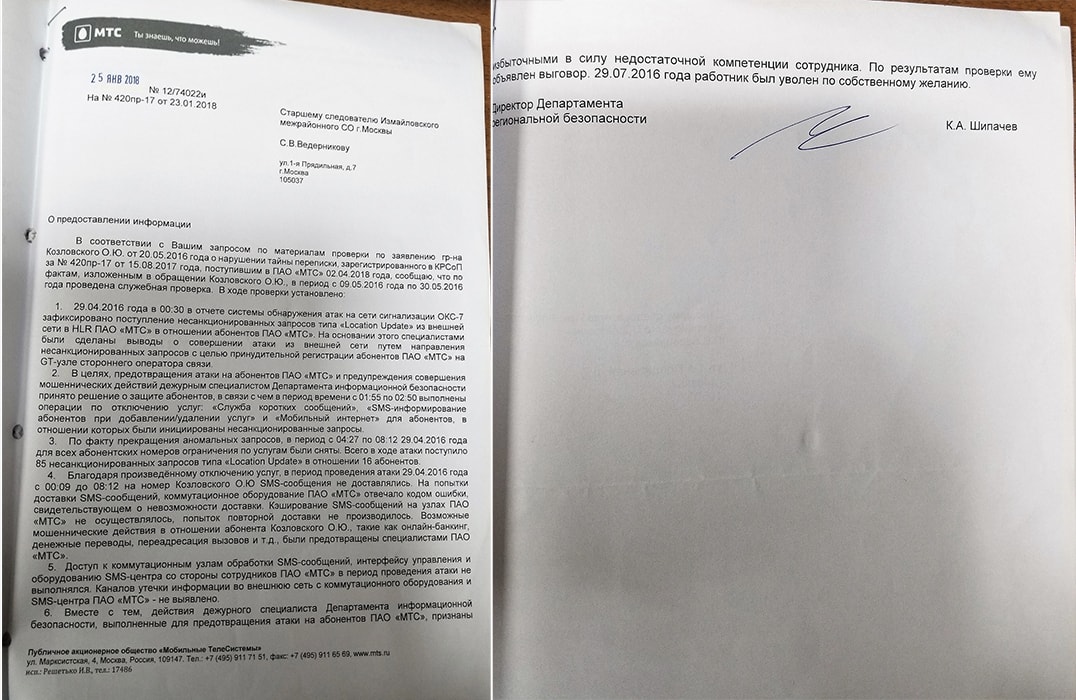

Только через несколько лет удалось добиться начала проверки. Потом пришел отказ в возбуждении уголовного дела. Но польза в этом была: МТС официально ответили следствию.

Согласно ответу оператора, им была зарегистрирована атака из внешней сети на сети сигнализации SS7 в отношении абонентов компании с целью их принудительной регистрации на узле стороннего оператора. Под атакой оказались 16 абонентов, поступило 85 несанкционированных запросов типа Location Update.

Как пояснил нам источник в телеком-индустрии, под этой формулировкой скрываются попытки провести фиктивную регистрацию абонентов в чужом коммутаторе в одной из сетей роуминг-партнеров МТС, сымитировав работу абонента в роуминге, чтобы входящие звонки и сообщения проходили через этот «гостевой» коммутатор.

В документе говорится, что дежурный специалист Департамента инфобезопасности МТС той ночью принял решение защитить абонентов и на час отключить им SMS, информирование о добавлении и удалении услуг, а также мобильный интернет. Согласно все тому же письму, действия сотрудника признали избыточными в силу его недостаточной компетенции. Сотруднику сделали выговор, позже он уволился по собственному желанию.

— Это действительно уязвимый канал. Все, что передается через SMS, могут прочитать не только спецслужбы, но и хакеры, причем необязательно суперкрутые и невероятно продвинутые. И оборудование, и программные комплексы для подобного взлома продаются. Кроме того, доступ есть и у мобильных операторов, у которых не все сотрудники честные.

Уязвимость SS7

SS7, о которой говорилось в том письме российского МТС, — это набор сигнальных телефонных протоколов. Его разработали еще полвека назад, и сегодня он повсеместно используется при оказании большинства услуг: при установлении телефонного вызова, звонке с мобильного на фиксированный номер, роуминге, передаче SMS-сообщений и так далее. Об уязвимости этого протокола периодически говорили и европейские, и российские, и американские эксперты.

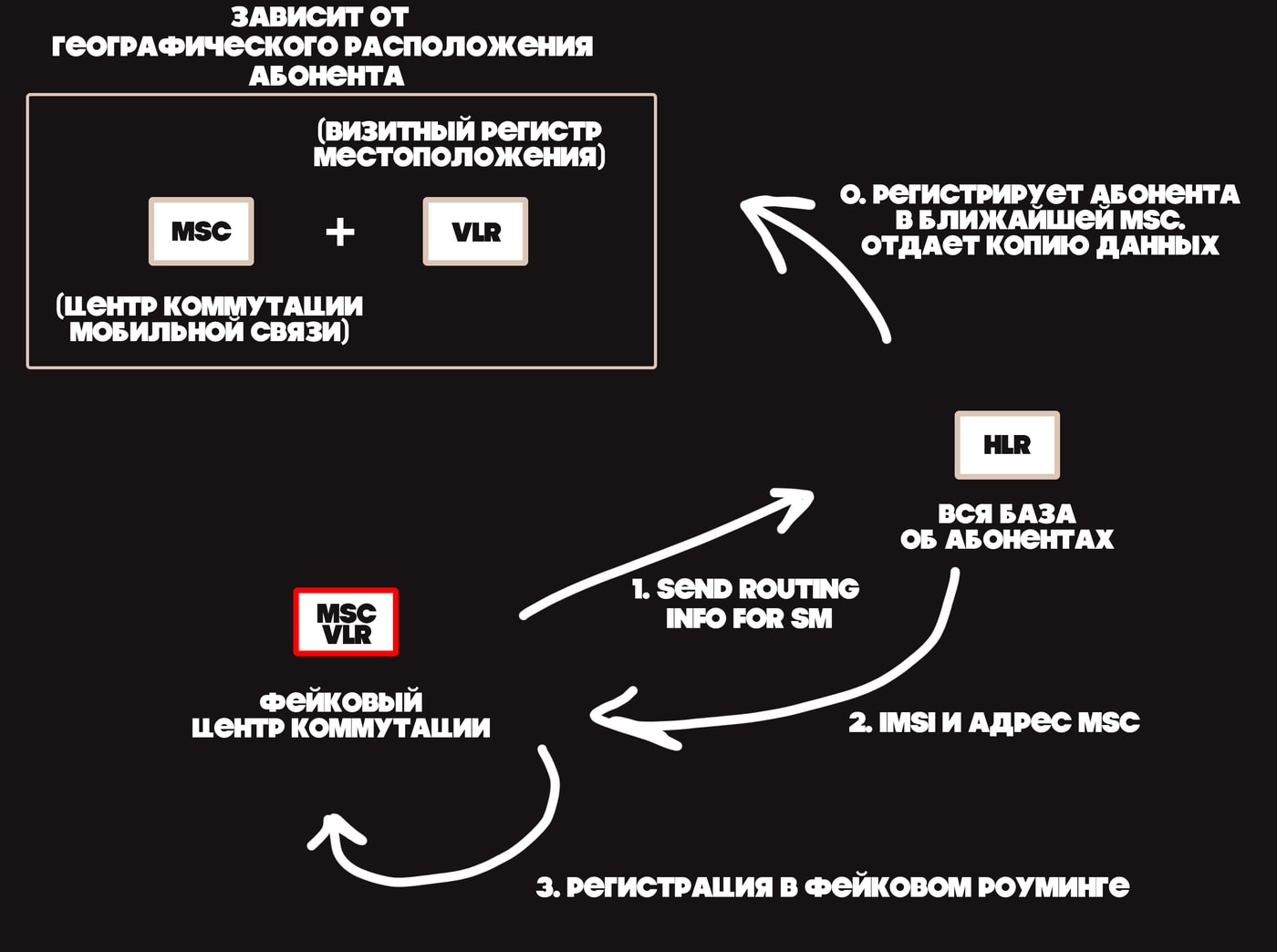

Начало применения SS7 в Европе относится ко времени построения мобильных сетей GSM, в которых при роуминге коммутатор «гостевой» сети (MSC/VLR) должен обращаться к опорному регистру (HLR) «домашней» сети абонента, хранящему данные об этом абоненте. В настоящее время SS7 составляет сигнальную инфраструктуру практически всех операторов фиксированной и мобильной связи и служит для передачи информации об установлении соединения и маршрутизации.

Однако устаревшие концепции безопасности в его основе делают этот протокол уязвимым для хакеров. Например, было много статей о найденных уязвимостях, с помощью которых можно определить местоположение абонента, прослушать разговор или, например, перехватить его SMS-сообщение.

Немец Тобиас Энгель в 2014 году на хакерской конференции в Берлине рассказал об уязвимости SS7 и продемонстрировал, как на протяжении двух недель отслеживал перемещения нескольких абонентов (с их предварительного согласия). Они сами предоставили ему номера своих телефонов, а он, опрашивая сеть, смог выстроить небольшую карту их перемещений. Так, например, один из абонентов в середине декабря жил и работал в Сиэтле, а потом на рождество отправился на родину в Нидерланды. Последнюю точку из презентации Тобиас убрал, так как она оказалась слишком близко к родному дому голландца.

Как отмечал тогда специалист, частные компании по всему миру предлагали инструменты на основе уязвимости SS7 в качестве Lawful Interception — средств для перехвата в рамках закона для правоохранительных органов и спецслужб.

Практически все спецслужбы всех государств имеют прямое включение в сети операторов и могут без труда как прослушивать разговоры, так и читать SMS. Это все подзаконно, такое оборудование стандартизировано и на постсоветском пространстве называется СОРМ.

Но мы отошли чуть в сторону.

Ранее злоумышленнику достаточно было иметь компьютер со специальным программным обеспечением и быть подключенным к сети оператора связи в виде сигнальной точки SS7. При должном уровне знаний можно было обмануть сеть другого оператора, выдав хакерское устройство за гостевой коммутатор MSC/VLR.

Как описывают атаку в сфере кибербезопасности? Злоумышленник подключается к сигнальной сети SS7 зарубежного оператора и отправляет служебную команду Send Routing Info for SM (SRI4SM) в сетевой канал, указывая номер телефона атакуемого абонента в качестве параметра. Домашняя сеть абонента отправляет в ответ следующую техническую информацию: IMSI (International Mobile Subscriber Identity) и адрес MSC, по которому предоставляет услуги подписчику в настоящее время. Далее благодаря полученным данным атакующий регистрирует номер жертвы в подставном VLR через сообщение Insert Subscriber Data (ISD), имитируя, что абонент прилетел на отдых и в роуминге зарегистрировался в новой сети. После этого злоумышленник может получать SMS-сообщения, отправляемые этому абоненту.

Однако поставщики коммутационного оборудования, банки, операторы связи, владельцы мессенджеров и другие провайдеры интернет-услуг тоже знают об этом и не дремлют. Например, представители сферы интернет-услуг и банки используют двухфакторную авторизацию. Мобильные операторы связи используют защиту посредством SMS Home Routing. Этот метод используется для противодействия атакам, которые запрашивают информацию, необходимую для доставки входящего SMS-сообщения абоненту. Ранее в ответ на него посылались идентификатор абонента (IMSI) и адрес обслуживающего его узла (VLR). Теперь же каждый такой запрос направляется системе SMS Home Routing, которая возвращает в ответ несуществующий идентификатор абонента и свой адрес вместо реального адреса VLR, в котором зарегистрирован абонент. Таким образом, для запросов из других сетей возможно полное сокрытие реальных идентификаторов абонентов и адресов сетевого оборудования, по которым они зарегистрированы.

Кроме того, ведется реестр адресов сетевого оборудования, которое специально прописывается и настраивается. А потому, чтобы использовать SS7 на уровне сети, злоумышленник как минимум должен быть подключен напрямую к оборудованию какого-то оператора связи. Но это риски для такого оператора, поскольку его сеть при обнаружении просто заблокируют, а это грозит ему потерей репутации и бизнеса. Поэтому в телекоммуникационных сетях такое встречается нечасто. Да и поскольку все эти псевдосистемы злоумышленников в большинстве случаев представляются иностранными операторами (сообщают, что вы в международном роуминге), для собственной перестраховки абоненту в домашней сети просто достаточно отключить на телефоне международный роуминг.

Гайки затянуты, но…

Тем не менее атаки с применением SS7 продолжаются. В декабре 2019 года в отдел расследований киберпреступлений компании Group-IB обратились несколько российских предпринимателей. Неизвестные получили доступ к их переписке в Telegram. Пострадавшие пользовались смартфонами на iOS и Android, были абонентами разных федеральных операторов. Атаки происходили мгновенно.

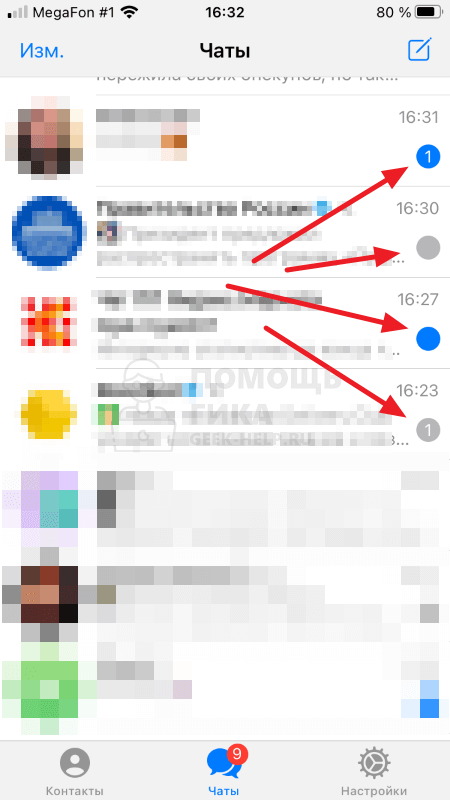

Сперва пользователю в Telegram от официального аккаунта мессенджера приходил код подтверждения для входа, который он не запрашивал. Затем прилетала SMS с кодом активации, а практически сразу за ним приходило сообщение об успешном входе с нового устройства.

Злоумышленники попадали в аккаунт через мобильный интернет с IP-адресов из Самары.

Специалисты не обнаружили на смартфонах пострадавших никаких шпионских программ. «Во всех случаях злоумышленники получали доступ к мессенджеру жертвы с помощью SMS-кодов, получаемых при входе в аккаунт с нового устройства», — подчеркивается в отчете.

Как происходил взлом? Эксперты говорят, что при активации мессенджера на новом устройстве Telegram сперва отправляет код через официальный сервисный канал на все остальные устройства, а уже потом по запросу отправляется и SMS-сообщение. Злоумышленники якобы сами инициируют такой запрос и перехватывают SMS. С кодом из эсэмэски они успешно логинятся в мессенджере и получают доступ ко всем файлам, фотографиям и перепискам.

В этой истории есть два важных момента: перехват SMS (про который мы рассказали выше и с которым борются как могут) и отсутствие двухэтапной аутентификации у потерпевших.

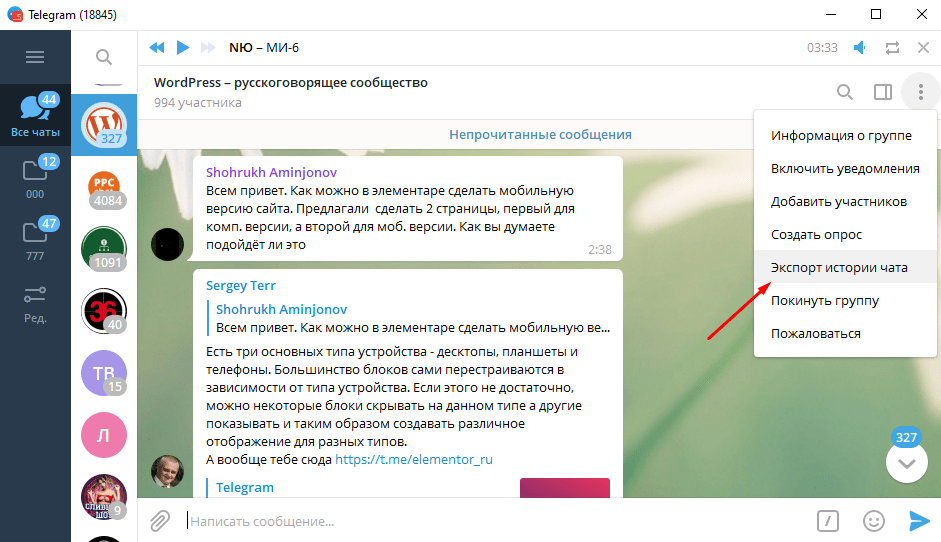

Двухэтапная авторизация

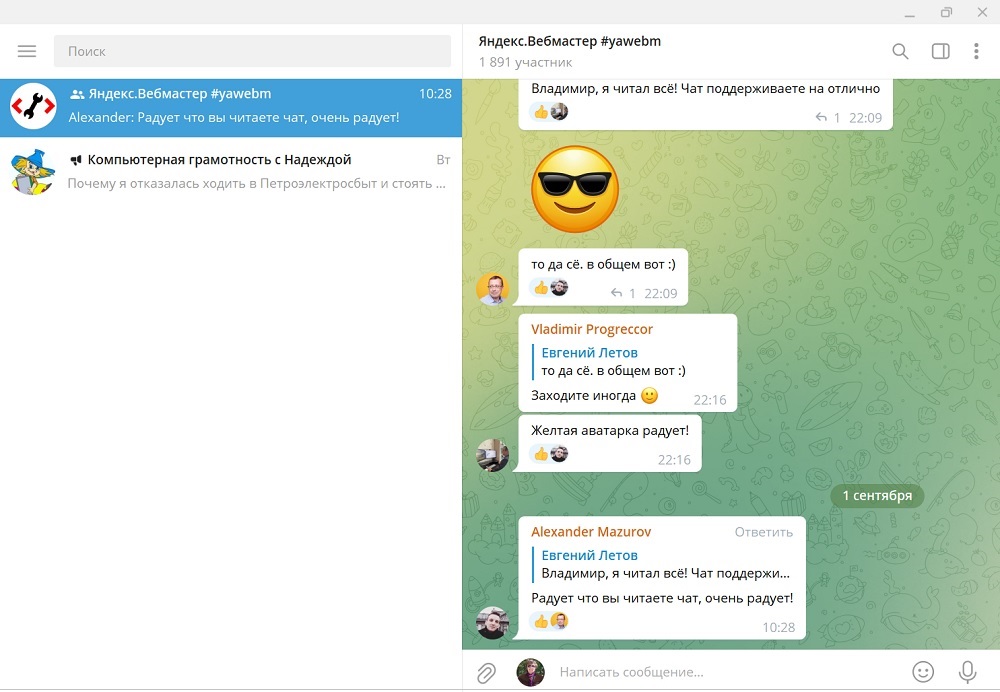

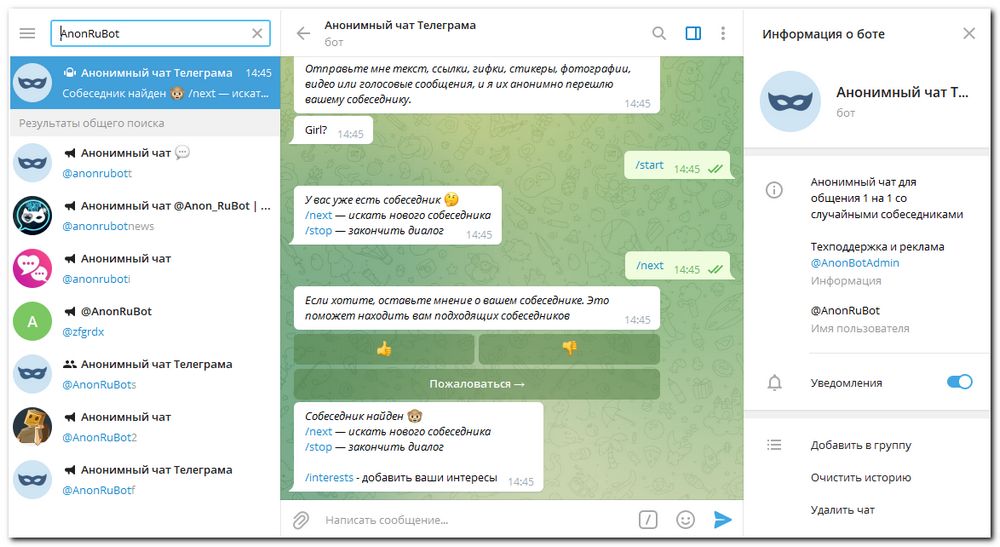

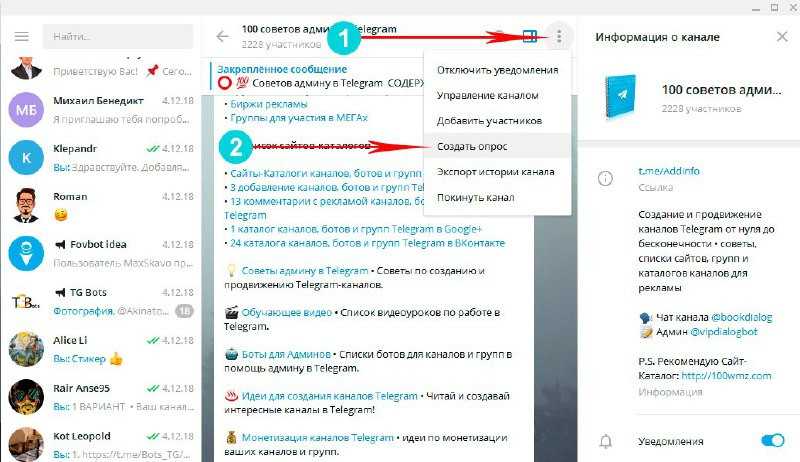

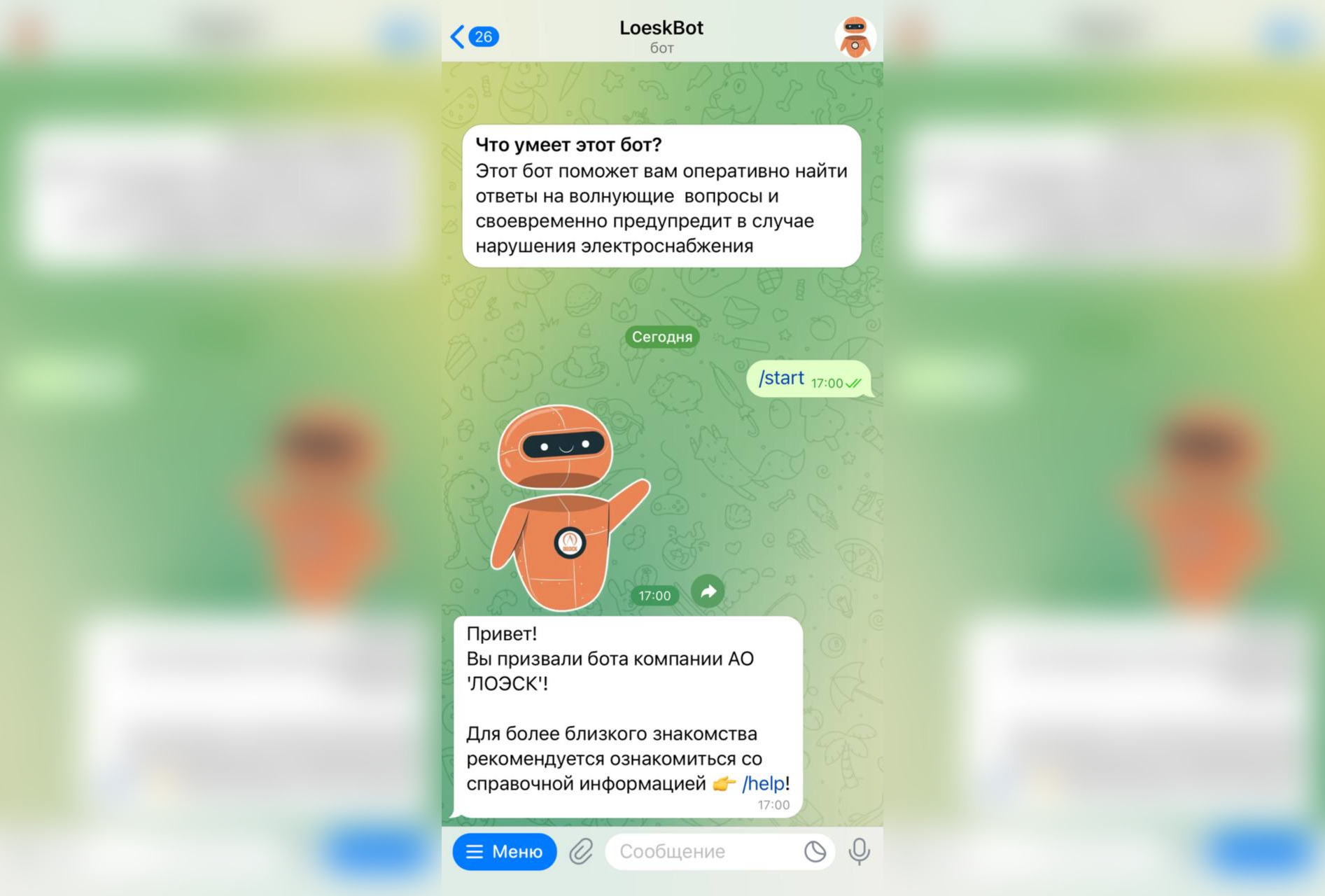

Бот в телеграмме для общения. Телеграмм чат. Общение в телеграмме. Чат для общения.

Бот в телеграмме для общения. Телеграмм чат. Общение в телеграмме. Чат для общения.

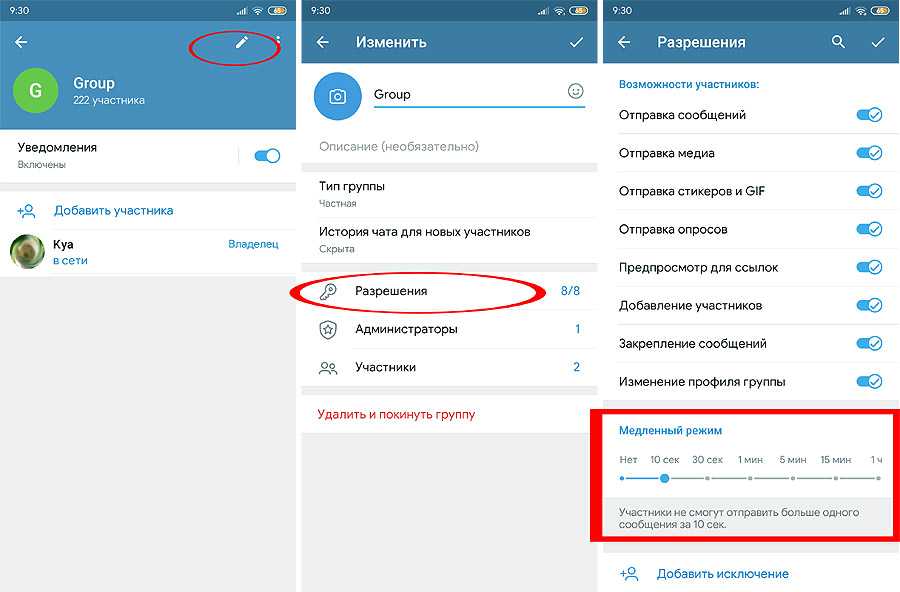

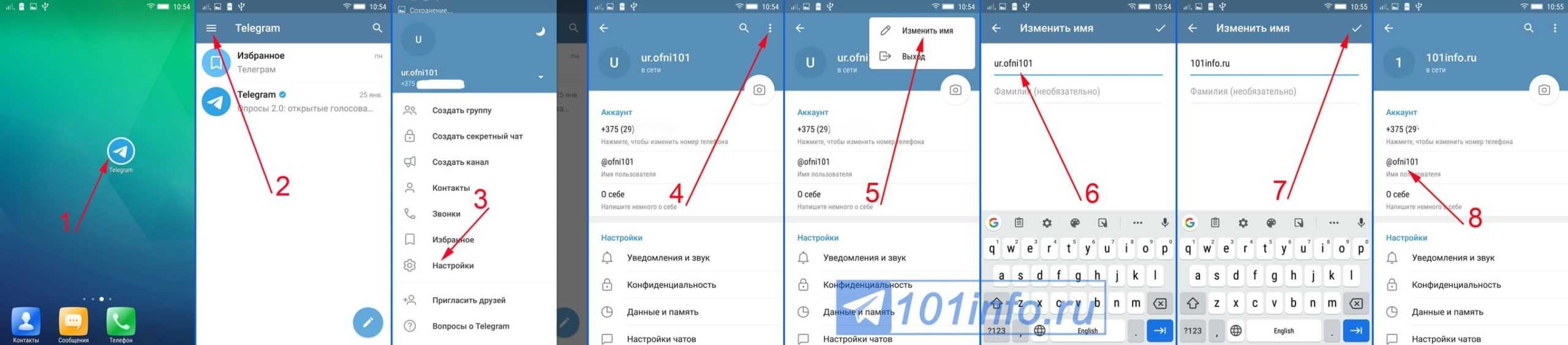

По умолчанию аутентификация в Telegram происходит с помощью проверочного кода. Он является одноразовым и присылается либо в SMS, либо в виде сообщения в мессенджере в том случае, если вы пытаетесь залогиниться с нового устройства. Telegram иногда пользуется услугами мобильных операторов для отправки кодов авторизации. Но уже больше пяти лет назад у мессенджера появился дополнительный этап входа — пароль, который пользователь сам задает в приложении.

Допустим, вы все время пользуетесь «телегой» на смартфоне, а потом решили зайти в мессенджер через веб-интерфейс в браузере компьютера. Вбиваете свой номер телефона, и через сервисный канал самого мессенджера от официального аккаунта Telegram вам приходит сообщение с кодом подтверждения. После его ввода в браузере вы успешно залогинились.

Но если у вас включена двухэтапная аутентификация, то после кода подтверждения необходимо ввести еще и пароль, который знаете только вы.

Эксперты советуют: двухэтапную аутентификацию следует обязательно включить в настройках конфиденциальности Telegram. В последнем инциденте с сотрудниками Tut.by отмечалось, что на одном из аккаунтов она была включена. Некто смог верно ввести код подтверждения, но не справился с дополнительным паролем и не получил доступ к переписке аккаунта.

— Если брать техническую составляющую, Telegram очень сильно защищен. Они молодцы. Но действительно, стоит понимать, что можно получить физический доступ к устройству. В таком случае технологическая составляющая безопасности не поможет, — цитируем Александра Сушко, главу Group-IB в Беларуси.

Многие злоумышленники осуществляют установку вредоносных программ на устройства. Это может быть программа, которую человек сам скачает, либо заражение через фишинговую ссылку. Такой вредонос позволит перехватывать и переписку, и звонки, и SMS.

Кроме вредоносов, это могут быть и уязвимости телекоммуникационных сетей. Та же SS7, которая позволяет перехватывать SMS. Зная об этой уязвимости, важно устанавливать двухэтапную аутентификацию с дополнительным паролем. Это более безопасно.

Если у вас к аккаунту будет привязана SIM-карта европейская или китайская, то к аккаунту будет сложнее получить доступ. Но нужны доверенные лица, которые будут давать вам этот код доступа, когда вы будете заново авторизовываться.

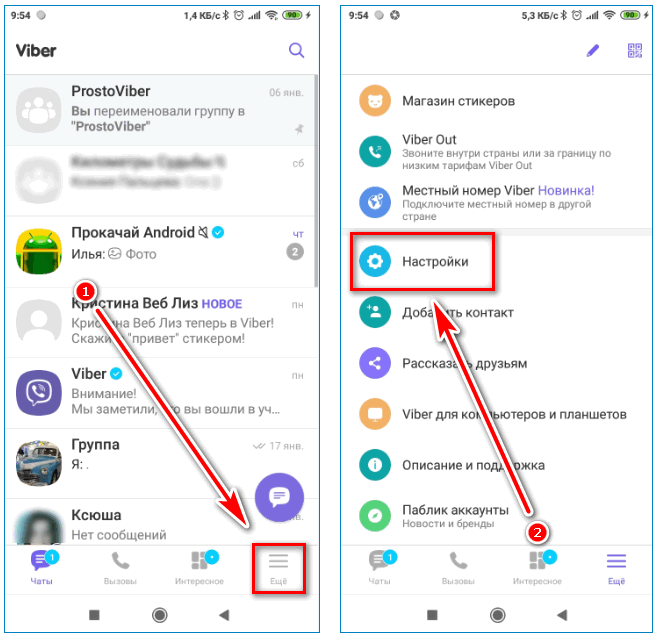

Двухэтапная аутентификация включается в настройках конфиденциальности мессенджера. На iOS-устройствах она называется «Облачный пароль». Этот пароль можно привязать к адресу электронной почты, что позволит восстановить его в том случае, если вы его забудете. Но это необязательно, привязку можно пропустить. Тем самым пароль от Telegram будет храниться только у вас в голове. Это, вероятно, более надежный способ, если злоумышленники вдруг смогут получить доступ и к вашей почте.

Эксперты из телеком-индустрии говорят, что взлом посредством протокола SS7 если и возможен, то весьма непрост. Тем не менее инциденты с возможным перехватом SMS и взломом Telegram происходят. Теперь вы знаете, как обезопасить себя. Чтобы не пропустить наши новые ролики, подписывайтесь на канал на YouTube, дальше будет очень интересно.