Как при помощи архивирования можно защитить информацию

Архивирование и разархивирование файлов

Проблема сжатия файла

При передаче данных по сети могут возникнуть проблемы из-за их большого объема. Пропускная способность каналов может быть ограничена. Поэтому время передачи может оказаться слишком большим.

Также для хранения и переноса файлов при помощи внешних носителей может не хватать свободного места.

Решение поставленных проблем заключается в сжатии данных, которое ведет к сокращению объема данных при сохранении закодированного в них содержания.

Определение: Программы, осуществляющие сжатие данных, называются архиваторами.

Первые архиваторы появились в середине 1980-х годов. Главной целью их использования была экономия места на дисках, информационный объем которых в те времена был значительно меньше объема современных дисков.

Архивация проводится в следующих случаях:

1. Когда необходимо создать резервные копии наиболее ценных файлов.

2. Когда необходимо освободить место на диске.

3. Когда необходимо передать файлы по E-mail.

Первая идея. Алгоритм сжатия с использованием кода переменной длины

Данные, подвергающиеся сжатию, специальным образом делят на части (цепочки символов, «слова»). Заметим, что «словом» может быть и отдельный символ (код ASCII ). Для каждого «слова» находится частота встречаемости: отношение количества повторений данного «слова» к общему числу «слов» в массиве данных. Идея алгоритма сжатия информации: кодировать наиболее часто встречающиеся «слова» кодами меньшей длины, чем редко встречающиеся «слова». При этом можно существенно сократить объем файла.

Такой подход известен давно. Он используется в азбуке Морзе, где символы кодируются различными последовательностями точек и тире, причем чаще встречающиеся символы имеют более короткие коды. Например, часто используемая буква «А» кодируется так: • – (точка, тире). А редкая буква «Ж» кодируется: • • • – (точка, точка, точка, тире). В отличие от кодов одинаковой длины, в этом случае возникает проблема отделения кодов букв друг от друга. В азбуке Морзе эта проблема решается с помощью «паузы» (пробела), которая, по сути, является третьим символом алфавита Морзе, то есть алфавит Морзе не двух-, а трех символьный.

Информация в памяти ЭВМ хранится с использованием двух символьного алфавита. Специального символа-разделителя нет. И все же удалось придумать способ сжатия данных с переменной длиной кода «слов», не требующий символа-разделителя. Такой алгоритм называется алгоритмом Д. Хаффмена (впервые опубликован в 1952 году). Все универсальные архиваторы работают по алгоритмам, подобным алгоритму Хаффмена.

Вторая идея. Алгоритм сжатия с использованием коэффициента повторения

Смысл алгоритма, основанного на этой идее, заключается в следующем: если в сжимаемом массиве данных встречается цепочка из повторяющихся групп символов, то ее заменяют парой: число (коэффициент) повторений – группа символов. В этом случае для длинных повторяющихся цепочек выигрыш памяти при сжатии может быть очень большим. Данный метод наиболее эффективен при упаковке графической информации.

Все программы-архиваторы обычно предоставляют следующие возможности :

Пользоваться программами-архиваторами очень просто.

Похожим образом происходит обратное действие – извлечение файлов из архива (распаковка архива).

WinRAR – это 32 разрядная версия архиватора RAR для Windows. Это мощное средство создания архивов и управления ими. Есть несколько версий RAR, для разных операционных систем: Windows, Linux, UNIX, DOS, OS/2 и т.д.

Существует две версии RAR для Windows :

WinRAR имеет и другие дополнительные функции. WinRAR способен создать архив в двух различных форматах: RAR иZIP. Рассмотрим преимущества каждого формата.

Архив в формате ZIP

Основное преимущество формата ZIP – его популярность. Например, большинство архивов в Internet – это архивы ZIP. Поэтому приложение к электронной почте лучше всего направлять в формате ZIP. Можно также направить самораспаковывающийся архив. Такой архив является немного большим, но может быть извлечен без внешних программ. Другое преимущество ZIP – скорость. Архив ZIP обычно создается быстрее, чем RAR.

Архив в формате RAR

Формат RAR в большинстве случаев обеспечивает значительно лучшее сжатие, чем ZIP. Кроме того, формат RAR обеспечивает поддержку многотомных архивов, имеет средства восстановления поврежденных файлов, архивирует файлы практически неограниченных размеров. Необходимо отметить, что при работе в файловой системе FAT32 архивы могу достигать только 4 гигабайт. Работа с большими размерами архива поддерживается только в файловой системе NTFS.

Программа архивации Microsoft Backup (резервная копия)

Программа архивации позволяет защитить данные от случайной утери в случае, если в системе возникает сбой оборудования или носителя информации. С помощью Backup можно создать резервную копию данных на жестком диске, а затем создать архив на другом носителе данных. Носителем архива может быть логический диск или отдельное устройство (съемный диск).

Программа архивации создает снимок состояния тома, представляющий собой точную копию содержимого диска на определенный момент времени, в том числе открытых файлов, используемых системой. Во время выполнения программы архивации пользователь может продолжать работать с ОС без риска потери данных.

Программа архивации предоставляет следующие возможности:

Backup восстанавливает архивированные файлы и папки на жесткий диск.

Программа архивации позволяет восстанавливать копии важных системных компонентов, таких, как реестр, загрузочные файлы и база данных службы каталогов.

Если уже стучат в дверь: как защитить информацию на устройствах

Несколько предыдущих статей в нашем блоге были посвящены вопросу безопасности персональной информации, которая пересылается при помощи мессенджеров и социальных сетей. Теперь пришло время поговорить о мерах предосторожности относительно физического доступа к устройствам.

Как быстро уничтожить информацию на флешке, HDD или SSD

Часто информацию проще всего уничтожить, если она рядом. Речь идёт об уничтожении данных с накопителей — USB-флешек, SSD, HDD. Можно уничтожить накопитель в специальном шредере или просто чем-то тяжёлым, но мы расскажем о более изящных решениях.

Различные компании выпускают носители информации, которые получают функцию самоуничтожения прямо из коробки. Решений огромное количество.

Один из самых простых и наглядных примеров — USB-флешка Data Killer и ей подобные. Такое устройство внешне ничем не отличается от других флешек, но внутри есть аккумулятор. При нажатии на кнопку аккумулятор уничтожает данные на чипе путём сильного нагревания. После этого флешка не распознаётся при подключении, так что уничтожается и сама микросхема. К сожалению, подробные исследования о том, можно ли её восстановить, не проводились.

Источник картинки: хакер.ру

Есть флешки, которые не хранят никакой информации, но зато могут уничтожить компьютер или ноутбук. Если такую «флешку» положить рядом со своим ноутбуком, и товарищ майор кто-то пожелает быстро проверить, что на ней записано, то она уничтожит и себя, и ноутбук. Вот один из примеров такого киллера.

Для надёжного уничтожения информации, хранимой на жёстком диске, который находится внутри ПК, есть интересные системы.

Ранее они описывались на Хабре, но не упомянуть о них нельзя. Такие системы оснащены автономным питанием (то есть выключение электричества в здании не поможет остановить уничтожение данных). Есть и таймер на отключение электричества, который поможет, если компьютер изымают в отсутствие пользователя. Даже радио и GSM-каналы в наличии, так что уничтожение информации можно запустить удалённо. Уничтожается она путём генерации девайсом магнитного поля 450 кА/м.

С SSD так не получится, и для них как-то раз предложили вариант термического уничтожения.

Выше — кустарный метод, который ненадежён и опасен. Для SSD используются устройства иного типа, например, Импульс-SSD, уничтожающий накопитель напряжением в 20 000 В.

Стирается информация, трескаются микросхемы, накопитель приходит в полную негодность. Есть варианты и с дистанционным уничтожением (по GSM).

Продаются и механические уничтожители HDD. В частности, такой девайс выпускает LG — это CrushBox.

Вариантов гаджетов по уничтожению HDD и SSD много: они выпускаются как в РФ, так и за рубежом. Предлагаем обсудить такие устройства в комментариях — вероятно, многие читатели могут привести собственный пример.

Как защитить свой ПК или ноутбук

Как и в случае с HDD и SSD, есть много разновидностей систем защиты ноутбуков. Один из самых надёжных — шифрование всего и вся, причём таким образом, чтобы после нескольких попыток добраться до информации данные уничтожались.

Одна из самых известных систем защиты ПК и ноутбуков разработана компанией Intel. Технология называется Anti-Theft. Правда, её поддержка была прекращена несколько лет назад, так что это решение нельзя назвать новым, но в качестве примера защиты оно подходит. Anti-Theft давала возможность обнаружить украденный или потерянный ноутбук и заблокировать его. На сайте Intel говорилось, что система обеспечивает защиту конфиденциальной информации, блокирует доступ к зашифрованным данным и предотвращает загрузку ОС в случае несанкционированной попытки включить устройство.

Эта и похожие на неё системы проверяют ноутбук на наличие таких признаков стороннего вмешательства, как слишком большое количество попыток входа в систему, сбой при попытке входа на заданный ранее сервер, блокирование ноутбука через интернет.

Anti-Theft блокирует доступ к набору микросхем системной логики Intel, в результате чего вход в службы ноутбука, запуск ПО или ОС будет невозможным даже в случае замены или переформатирования HDD или SDD. Также удаляются основные криптографические файлы, которые нужны для доступа к данным.

Если ноутбук возвращается к владельцу, тот может быстро восстановить его работоспособность.

Есть вариант с использованием смарт-карт или аппаратных токенов — в этом случае в систему нельзя войти без таких устройств. Но в нашем случае (если в двери уже стучат) нужно установить еще и PIN, чтобы при подключении ключа ПК запрашивал дополнительный пароль. Пока блокиратор такого типа не подключён к системе, её почти невозможно запустить.

Работающий и сейчас вариант — написанный на Python скрипт USBKill. Он позволяет привести ноутбук или ПК негодность, если неожиданно изменяются какие-то параметры запуска. Его создал разработчик Hephaest0s, опубликовав скрипт на GitHub.

Единственное условие для работы USBKill — необходимость шифрования системного накопителя ноутбука или ПК, включая такие средства, как Windows BitLocker, Apple FileVault или Linux LUKS. Для активации USBKill есть несколько способов, в том числе подключение или отключение флешки.

Ещё один вариант — это ноутбуки с интегрированной системой самоуничтожения. Один такой в 2017 году получили военные РФ. Для уничтожения данных вместе с носителем нужно просто нажать на кнопку. В принципе, аналогичную кустарную систему можно сделать самому или приобрести в сети — их немало.

Блокируем и шифруем данные на смартфонах

На смартфонах под управлением iOS есть возможность стереть данные в случае многократных неудачных попыток авторизации. Эта функция штатная и включается в настройках.

Один из наших сотрудников обнаружил интересную особенность iOS-устройств: если необходимо быстро заблокировать тот же iPhone, достаточно пять раз подряд нажать на кнопку включения. В этом случае запускается режим экстренного вызова, и пользователь не сможет получить доступ к устройству по Touch или FaceID — только по код-паролю.

На Android также есть разные штатные функции защиты персональных данных (шифрование, многофакторная аутентификация для разных сервисов, графические пароли, FRP и так далее).

Из несложных лайфхаков относительно блокирования телефона можно предложить использовать отпечаток, например, безымянного пальца или мизинца. В том случае, если кто-то станет заставлять пользователя прикладывать большой палец к сенсору, после нескольких попыток телефон будет заблокирован.

Правда, для iPhone и Android существуют программно-аппаратные комплексы, которые позволяют обойти практически любую защиту. Apple предусмотрела возможность отключения Lightning-разъёма при неактивности пользователя в течение определённого времени, но помогает ли это от взлома телефона при помощи указанных комплексов, неясно.

Некоторые производители выпускают телефоны, которые защищены от прослушки и взлома, но на 100% надёжными их назвать нельзя. Создатель Android Энди Рубин два года назад выпустил телефон Essential Phone, который был назван разработчиками «самым защищенным». Но он так и не стал популярным. Плюс практически не подлежал ремонту: если телефон ломался, то на нём можно было ставить крест.

Безопасные телефоны также выпускались компаниям Sirin Labs и Silent Cirlce. Гаджеты назывались Solarin и Blackphone. Компания Boeing создала Boeing Black — девайс, который рекомендуют сотрудникам оборонных ведомств. У этого гаджета есть режим самоуничтожения, который активируется в случае взлома.

Как бы там ни было, со смартфонами в плане защиты от вмешательства стороннего лица всё обстоит несколько хуже, чем с носителями информации или ноутбуками. Единственное, что можно порекомендовать — не использовать смартфон для обмена и хранения чувствительной информации.

А что делать в общественном месте?

До настоящего момента мы говорили о том, как быстро уничтожить информацию, если кто-то стучится в дверь, а гостей вы не ждали. Но ведь есть ещё и общественные места — кафе, рестораны быстрого питания, улица. Если кто-то подойдёт со спины и заберёт ноутбук, то системы уничтожения данных не помогут. И сколько бы секретных кнопок ни было, со связанными руками нажать их не получится.

Самое простое — вообще не брать гаджеты с критически важной информацией на улицу. Если брать, то не снимать блокировку с устройства в людном месте без крайней необходимости. Как раз в этот момент, находясь в толпе, гаджет можно без проблем перехватить.

Чем больше устройств, тем проще перехватить хоть что-то. Поэтому вместо связки «смартфон + ноутбук + планшет» стоит использовать только нетбук, например, с Linux на борту. Звонить с его помощью можно, а информацию на одном гаджете проще защитить, чем данные сразу на трёх устройствах.

В общественном месте вроде кафе стоит выбирать место с широким углом обзора, и лучше сидеть спиной к стене. В этом случае можно будет видеть всех, кто приближается. В подозрительной ситуации блокируем ноутбук или телефон и ожидаем развития событий.

Блокировку можно настроить для разных ОС, и проще всего это сделать при нажатии на определённое сочетание клавиш (для Windows это системная кнопка + L, нажать можно за долю секунды). У MacOS это Command + Control + Q. Нажимается тоже быстро, особенно если потренироваться.

Конечно, в непредвиденных ситуациях можно и промахнуться, поэтому есть ещё один вариант — блокировка устройства при нажатии на несколько любых клавиш одновременно (удар кулаком по клавиатуре как вариант). Если вы знаете приложение, которое это умеет, для MacOS, Windows или Linux — поделитесь ссылкой.

В MacBook также есть гироскоп. Можно предусмотреть сценарий, когда ноутбук блокируется при поднятии устройства или внезапном быстром изменении его положения по данным встроенного гироскопического датчика.

Соответствующей утилиты мы не нашли, но если кто-то знает о таких приложениях, расскажите о них в комментариях. Если их нет, то мы предлагаем написать утилиту, за которую подарим автору многолетнюю подписку на наш VPN (в зависимости от её сложности, функциональности) и поспособствуем распространению утилиты.

Ещё один вариант — закрыть свой экран (ноутбука, телефона, планшета) от чужих любопытных глаз. Для этого идеально подходят так называемые «фильтры конфиденциальности» — специальные плёнки, затемняющие дисплей при изменении угла просмотра. Увидеть, что делает пользователь, можно только со спины.

Кстати, простой лайфхак на злобу дня: если вы всё же находитесь дома, а в дверь стучат или звонят (курьер принес пиццу, например), то гаджеты лучше заблокировать. Просто на всякий случай.

Защититься от «товарища майора», то есть от внезапной попытки внешней стороны получить доступ к личным данным, можно, но сложно. Если у вас есть собственные кейсы, которыми вы можете поделиться, очень ждём примеров в комментариях.

Резервное копирование и шифрование при защите конфиденциальной информации в РФ

Цель данной статьи — показать, как правильно выполнить резервное копирование зашифрованных папок — так, чтобы файлы в них остались зашифрованными.

Введение

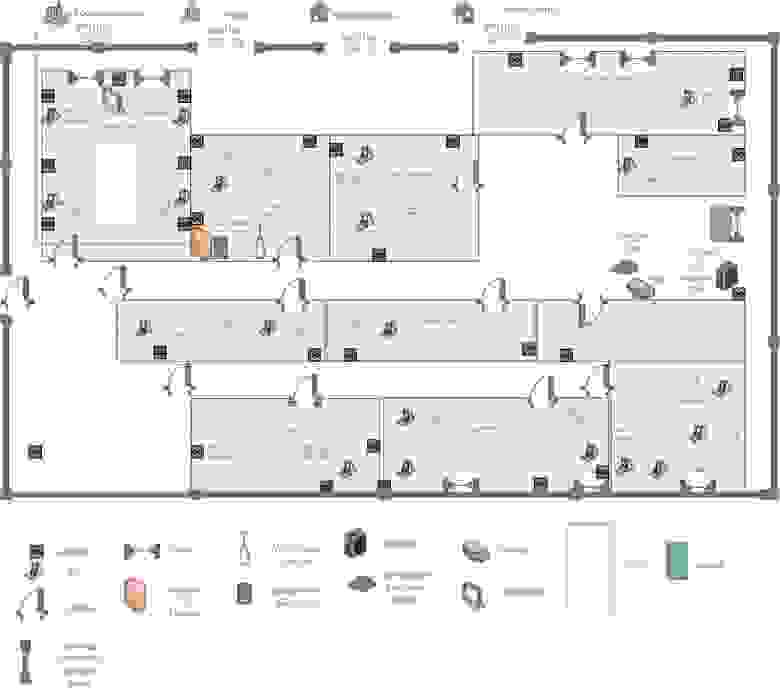

Представим, что у нас есть типичное предприятие (рис. 1). Как и во многих подобных организациях, в нашей организации используется всем известная 1С: Предприятие, база данных которой хранится на сервере, изображенном на иллюстрации.

Рис. 1. Схема вымышленного предприятия

Буква закона

Резервное копирование осуществляется средствами программного комплекса Acronis Backup & Recovery 11 Advanced Server, имеющего сертификат ФСТЭК № 2677 от 16.07.2012.

Защита от несанкционированного доступа реализуется посредством применения программы CyberSafe Top Secret, которая вместе с использованием сертифицированного криптопровайдера КриптоПро CSP и алгоритма ГОСТ для шифрования данных, также считается сертифицированным средством.

Кстати, чтобы ни говорили поклонники TrueCrypt, а использовать ее для защиты персональных данных все равно нельзя, поскольку она не является сертифицированным средством шифрования. Сертификата ФСТЭК у нее нет и никогда не будет. Что же касается, EFS, то она считается сертифицированной только в специальной версии Windows, у которой есть сертификат ФСТЭК.

Если выйти «за рамки» TrueCrypt, то для решения нашей задачи не подойдет не только эта программа, но и любая другая, использующая криптодиски. Даже если эта программа сертифицирована. Ранее мы писали об уязвимостях криптодисков и если поставленную задачу решать посредством криптодисков, то криптодиск нужно защищать средствами операционной системы (сетевой авторизацией), которая не сертифицирована (или у вас сертифицированная версия Windows?). Кроме того, данные с криптодиска по сети передаются в незашифрованном виде. Для шифрования данных, передаваемых, между клиентом и сервером, на котором «расшарен» криптодиск, нужно настраивать VPN (разумеется, нужно использовать сертифицированное решение). Следовательно, схема, построенная на использовании криптодисков, обойдется на порядок дороже, чем приведенная в этой статье.

Настройка прозрачного шифрования сетевой папки

Для большей однозначности назовем наш сервер, на котором хранится база данных 1С, коротко и понятно: SERVER. На логическом диске H: есть папка 1С (H:\1C), в которой и хранится база данных 1С. К папке предоставлен общий доступ, сетевой путь выглядит так: \\SERVER\1C. Эту папку нам и нужно зашифровать.

Программа CyberSafe должна быть установлена на всех компьютерах, которые должны работать с зашифрованной папкой, то есть на компьютере администратора и на компьютере всех пользователей, которые работают с 1C.

Запускаем программу CyberSafe Top Secret и переходим в раздел Прозрачное шифрование, нажимаем кнопку Доб. папку и добавляем нашу сетевую папку (рис. 2).

Рис. 2. Программа CyberSafe Top Secret

Нажмите кнопку Применить. Появится окно Прозрачное шифрование, в котором нужно нажать кнопку Да или Да для всех, если вы собираетесь за один раз зашифровать несколько папок. Далее нужно выбрать сертификаты пользователей, которые будут иметь доступ к папке (создать собственный сертификат можно в разделе Личные ключи, импортировать ключи других пользователей — в разделе Все ключи). Обычно нужно выбрать сертификаты администраторов и операторов резервного копирования. На рис. 3 показано окно выбора сертификатов. Поскольку программа используется на реальном предприятии, то электронные адреса пользователей скрыты.

Рис. 3. Выбор сертификата

После нажатия кнопки Применить вы увидите предложение добавить ключ администратора, нажмите кнопку Да. Все, папка защищена.

Примечание. В программу CyberSafe Top Secret можно добавить, как пустую папку, так и папку с файлами. Разницы нет. Вы можете зашифровать пустую папку и позже добавить в нее файлы.

Работа с зашифрованной папкой

Чтобы зашифрованная папка стала доступной, нужно запустить программу CyberSafe Top Secret, выделить папку и нажать кнопку Включить. После чего появится окно ввода пароля. Нужно ввести пароль вашего сертификата (если он, конечно, был указан при шифровании папки). По окончанию работы с папкой ее нужно выключить, нажав кнопку Выключить.

Если кто-то попытается открыть файлы, находящиеся в зашифрованной сетевой папке, с другого компьютера (или с компьютера, на котором хранится сама зашифрованная папка), то он обнаружит, что эти файлы зашифрованы.

Настройка средства резервного копирования

Итак, папка зашифрована. Программа 1С: Предприятие может работать с ней как с самой обычной папкой, если не считать незначительной потери производительности. В качестве средства резервного копирования используется программа Acronis Backup & Recovery, которая установлена на нашем сервере.

Данная программа выбрана не случайно, поскольку Acronis при резервном копировании сохраняет файловые потоки, в которых в них хранится информация о ключах, которыми была зашифрована папка с базой данных 1C. Кроме того, при использовании Acronis даже не нужно завершать процесс 1С, чего требуют некоторые другие средства резервного копирования.

Сама настройка Acronis проста — нужно указать, что копируем (рис. 4) и куда копируем (рис. 5).

Рис. 4. Что копируем

Рис. 5. Куда копируем

Обратите внимание, куда именно осуществляется резервное копирование: резервная копия сохраняется на сетевое хранилище D-Link.

Если вы не используете Acronis, а другое средство резервного копирования, убедитесь, что оно поддерживает сохранение файловых потоков. Даже некоторые архиваторы (если не используете ПО для резервного копирования, а создаете резервную копию вручную) поддерживают файловые потоки. Например, в WinRAR при создании архива на вкладке Дополнительно (рис. 6) нужно включить переключатель Сохранять файловые потоки.

Рис. 6. Создание архива

После этого архив с зашифрованной папкой можно распаковать на другом компьютере или на другом жестком диске. При желании такой архив можно передать адресату. Для расшифровки нужно, чтобы сертификат адресата был указан при шифровании папки.

Почему нельзя использовать EFS?

Зачем нужны все эти танцы с бубном и с использованием программы CyberSafe Top Secret? Ведь можно зашифровать с помощью EFS папку H:\1C на сервере и наша база данных тоже будет зашифрована.

А теперь самое главное: все правильно, если выполнить прозрачное шифрование папки с базой данных, база данных будет зашифрована, а вот резервные копии — нет. Ведь при использовании EFS все программы на сервере, в том числе и Acronis, будут видеть все файлы зашифрованной с помощью EFS папки расшифрованными. При использовании CyberSafe другие программы, в том числе и Acronis, видят файлы базы данных изначально зашифрованными. Это очень важно. Думаю, не нужно говорить, что произойдет, если резервная копия попадет в чужие руки. Файлы в резервной копии не будут зашифрованы, следовательно, их сможет прочитать любой желающий.