Графические ключи так же предсказуемы, как пароли «1234567» и «password»

Реверс малвари

Многочисленные утечки данных не раз доказывали, что самые распространенные пароли (а также самые уязвимые), это всевозможные вариации на тему «password», «p@$$w0rd» и «1234567». Когда в 2008 году в Android появились графические ключи, казалось, они могут изменить ситуацию. Теперь становится ясно, что ситуация с графическими ключами мало отличается от ситуации с обычными паролями. Выпускница Норвежского университета естественных и технических наук Марте Лёге (Marte Løge) провела исследование данной темы, в ходе защиты магистерской диссертации. Свой доклад под названием «Скажи мне кто ты, и я скажу тебе, как выглядит твой графический пароль» Лёге зачитала на конференции PasswordsCon в Лас-Вегасе.

Так как графически ключи еще сравнительно молоды, и собрать большое количество примеров реальных ключей «из жизни» затруднительно, выборка у Лёге получилась небольшая – она проанализировала 4 000 Android lock Patterns (ALP). Тем не менее, полученные на выходе данные оказались небезынтересны.

«Люди предсказуемы. В случае графических паролей, мы наблюдаем тот же подход, которым люди руководствуются при создании PIN-кодов и обычных буквенно-числовых комбинаций», — рассказала Лёге на конференции. ALP может содержать не менее 4 узлов и не более 9, что суммарно дает 389,112 возможных комбинаций. Так же как в случае с обычными паролями, число комбинаций возрастает экспоненциально, вместе с длиной графического ключа.

| Длина графического ключа | Число комбинаций |

| 4 | 1,624 |

| 5 | 7,152 |

| 6 | 26,016 |

| 7 | 72,912 |

| 8 | 140,704 |

| 9 | 140,704 |

В целом, основные собранные данные таковы:

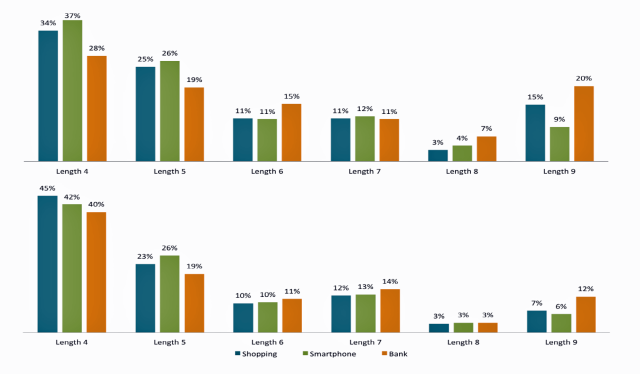

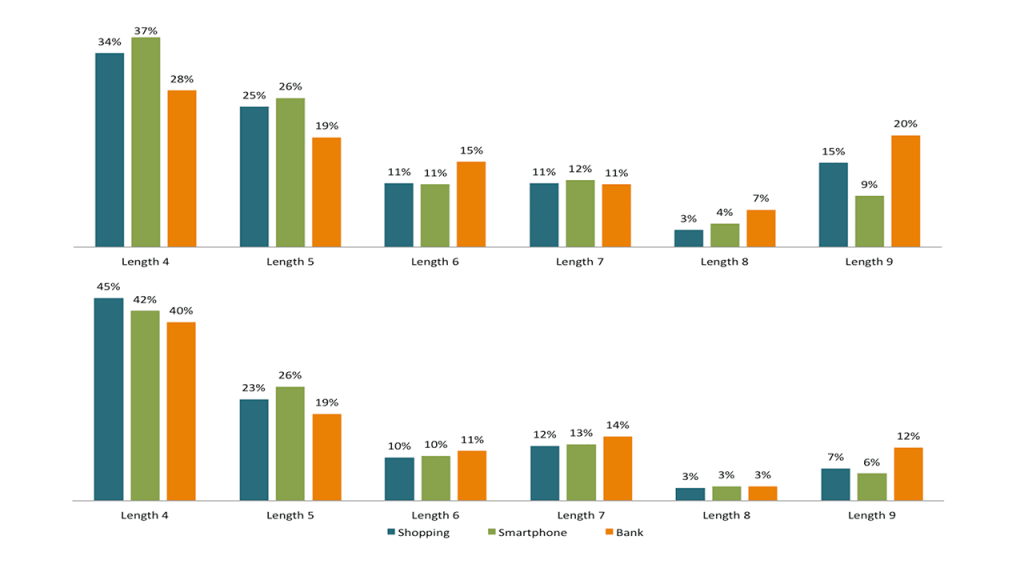

Лёге попросила опрошенных создать три разных ALP: для банковского приложения, для приложению для покупок и для разблокировки смартфона.

К сожалению, опрошенные мужчины и женщины, в подавляющем большинстве, создали ключи из 4-5 узлов. Наименее популярны у пользователей, по неясной причине, оказались пароли длиной 8 узлов, и даже пароли из максимальных 9 узлов набрали больше «голосов».

На иллюстрации ниже верхняя колонка – пароли мужчин, нижняя – пароли женщин:

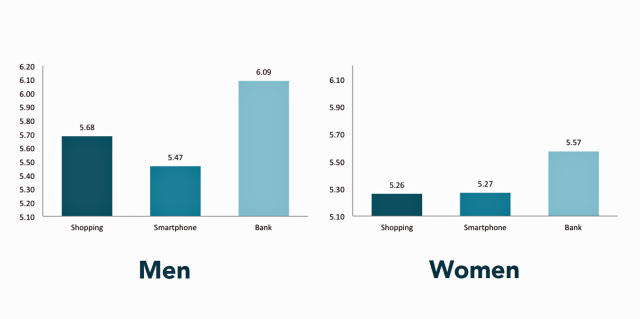

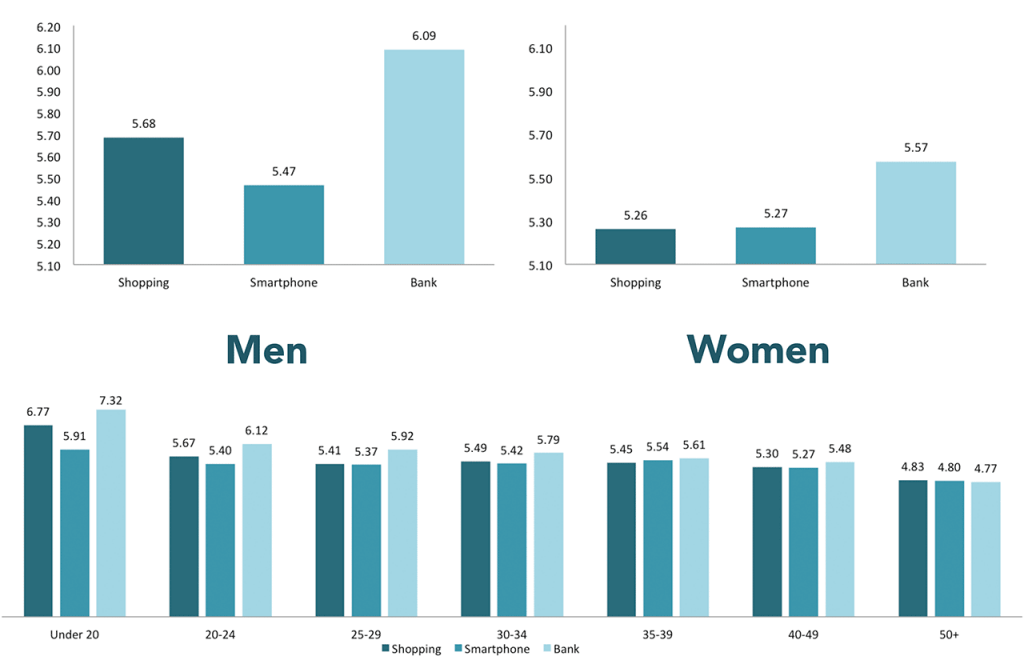

Мужчины в целом придумывают более сложные и длинные пароли, чем женщины. Самые сложные пароли – у молодых мужчин. Иллюстрация ниже демонстрирует разницу в сложности паролей:

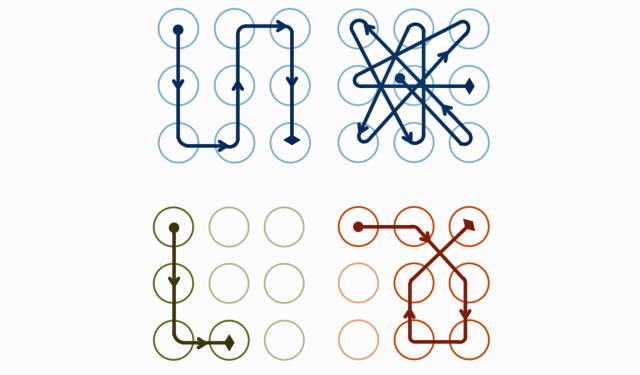

Однако количество узлов – не единственный важный фактор для создания надежного графического ключа. Специфическая последовательность соединения узлов также является ключевым моментом для такого пароля. Если присвоить узлам пароля числа, расположив их так же, как они расположены на клавиатуре обычного телефона, получится, что последовательность 1, 2, 3, 6 куда менее безопасна, чем 2, 1, 3, 6, которая меняет направление.

Мужчины и здесь выбирают более надежные комбинации, такие как последовательность 2, 3, 1. Женщины почти никогда не выбирают комбинации с пересечениями. Лёге отмечает, что людям, в целом, сложно запомнить паттерны высокой сложности.

Команда исследователей формализовала систему оценки сложности графических ключей еще в 2014 году, представив документ «Dissecting pattern unlock: The effect of pattern strength meter on pattern selection».

Опираясь на данную систему оценки надежности комбинаций, Лёге получила следующие цифры: самый ненадежный пароль среди опрошенных набрал 6,6 баллов, самый надежный – 46,8 баллов. Средняя надежность пароля составила 13,6 баллов.

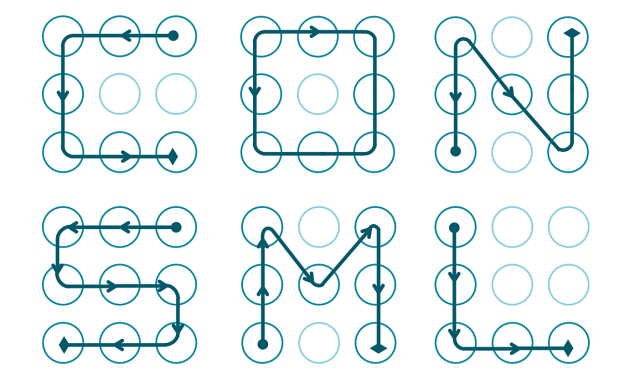

Помимо прочего, графические ключи оказались подвержены той же «болезни», что и численно-буквенные пароли, в качестве которых пользователи часто используют обычные слова. Более 10% полученных Лёге паролей оказались обычным буквами, которые пользователи чертили на экране. Хуже того, почти всегда выяснялось, что это не просто буква, но первая буква имени самого опрошенного, его супруга(ги), ребенка и так далее. Если атакующий, пытается взломать смартфон и знает имя жертвы, все становится совсем просто.

«Было очень забавно видеть, что люди используют ту же стратегию запоминания, к которой привыкли, используя численно-буквенные пароли. Тот же самый образ мысли», — рассказала Лёге. Выходит, если атакующим удастся собрать достаточно большое количество графических ключей, они смогут воспользоваться моделью Маркова, что значительно увеличит их шансы на успех. Лёге не стала фокусироваться на данном методе взлома в своем докладе из этических соображений.

В заключение Лёге дала ряд советов, как сделать ALP безопаснее. Во-первых, в графическом ключе стоит использовать большее количество узлов, что сделает пароль более сложным. Во-вторых, стоит добавить пересечений, так как они усложняют атакующим подбор комбинации и помогут запутать злоумышленника, если тот решил подсмотреть пароль через плечо жертвы. В-третьих, стоит отключить опцию «показывать паттерн» в настройках безопасности Android: если линии между точками не будут отображаться на экране, подсмотреть ваш пароль станет еще сложнее.

Скажи мне, кто ты, и я скажу тебе, какой у тебя графический ключ на смартфоне

Человеческую предсказуемость сложно переоценить, когда дело касается паролей. А что насчет графических ключей, мы так же предсказуемы, когда их создаем?

Человеческую предсказуемость сложно переоценить. И когда дело касается паролей, PIN-кодов и тому подобного, это может стать серьезной проблемой. Многие из нас используют в качестве паролей имена, даты рождения и прочие вещи, которые несложно угадать, это не говоря уже о совсем уж негодных паролях вроде «12345», которые до сих пор остаются на удивление популярны.

А что насчет графических ключей — мы настолько же предсказуемы, когда создаем их? Оказывается, что да, очень даже предсказуемы.

Исследователь Марта Логе (Marte Løge) из норвежской компании Itera (нет, к нашей газовой «Итере» эта компания не имеет никакого отношения) провела анализ того, какие графические ключи люди создают. Она просила участников исследования создать три ключа: для шопинг-приложения, экрана блокировки смартфона и банковского приложения. Результаты оказались потрясающе интересными.

Во-первых, прослеживается четкая связь между типом приложений и сложностью паттернов, которые люди создают для входа в них. Как это ни странно, люди используют для входа в смартфон более короткие графические ключи, чем для входа в банковское или даже шопинг-приложение.

Насколько мы предсказуемы, когда создаем графические #ключи для #Android, и как создать по-настоящему надежный?

Во-вторых, множество людей (порядка 10% из нескольких тысяч участников исследования) используют паттерны, похожие на буквы, благо девятиточечная система весьма неплохо для этого подходит. Такие графические ключи абсолютно ненадежны и фактически являются прямым аналогом самых идиотских паролей вроде «12345».

Паттерны в виде букв — самые неудачные и самые легкоугадываемые

В-третьих, несмотря на то, что общее количество комбинаций паттернов составляет вполне внушительные 390 тыс. с небольшим, на самом деле количество вариантов для перебора можно существенно снизить благодаря человеческому фактору. Большая часть комбинаций — это ключи, в которых использованы восемь или девять точек из девяти имеющихся. Проблема в том, что такие ключи очень мало кто использует.

Несмотря на то что общее количество комбинаций выглядит вполне внушительно, следует понимать, что порядка 3/4 из них — это 8- и 9-точечные ключи, которыми в реальности редко пользуются

Средняя длина ключа — около пяти точек, что не так уж хорошо для надежной защиты. Такая длина дает количество комбинаций порядка 7 тыс., что очевидно хуже, чем даже простейший PIN-код из четырех цифр. Ну а самой популярной длиной графического ключа являются четыре точки, а это всего-навсего 1600 комбинаций.

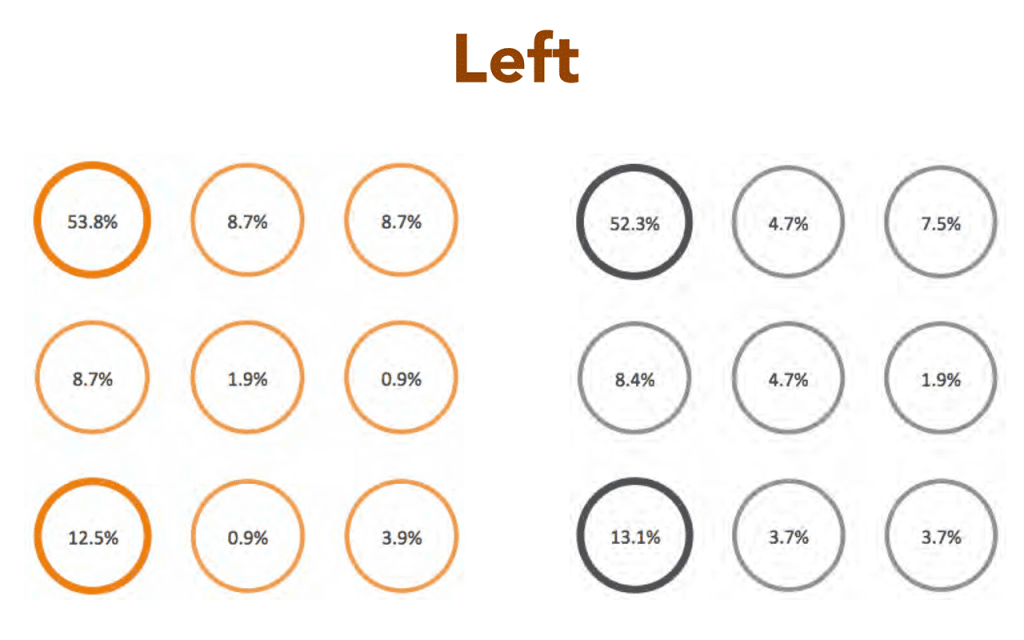

Но и это еще не все: количество вариантов можно дополнительно снизить, поскольку можно с высокой вероятностью предсказать начальную точку паттерна. Примерно в половине случаев люди начинают паттерн с верхнего левого угла. Добавьте к этому нижний левый и верхний правый углы — и вы охватите 73% всех реально используемых людьми комбинаций.

Причем результаты почти не зависят от того, правша человек или левша, пользуется он устройством двумя руками (более вероятно для крупных экранов) или одной рукой (вероятно для небольших экранов). Цифры в любом случае очень похожие.

Еще один примечательный факт: женщины в среднем используют более слабые графические ключи, чем мужчины. И возраст тоже имеет значение: чем моложе человек, тем более вероятно, что он использует длинный паттерн. Таким образом, знание пола и возраста помогает предсказать, какой паттерн человек использует.

Какие практические выводы мы можем сделать из данного исследования? Основной таков: если вы пользуетесь графическими ключами для защиты экрана блокировки Android или каких-либо важных приложений, то лучшая стратегия — делать так, как не делает почти никто. А именно:

Лучшие и популярные графические ключи в картинках

Графические ключи так же предсказуемы, как пароли «1234567» и «password»

Рекомендуем почитать:

Хакинг для новичков

Многочисленные утечки данных не раз доказывали, что самые распространенные пароли (а также самые уязвимые), это всевозможные вариации на тему «password», «p@$$w0rd» и «1234567». Когда в 2008 году в Android появились графические ключи, казалось, они могут изменить ситуацию. Теперь становится ясно, что ситуация с графическими ключами мало отличается от ситуации с обычными паролями. Выпускница Норвежского университета естественных и технических наук Марте Лёге (Marte Løge) провела исследование данной темы, в ходе защиты магистерской диссертации. Свой доклад под названием «Скажи мне кто ты, и я скажу тебе, как выглядит твой графический пароль» Лёге зачитала на конференции PasswordsCon в Лас-Вегасе.

Так как графически ключи еще сравнительно молоды, и собрать большое количество примеров реальных ключей «из жизни» затруднительно, выборка у Лёге получилась небольшая – она проанализировала 4 000 Android lock Patterns (ALP). Тем не менее, полученные на выходе данные оказались небезынтересны.

«Люди предсказуемы. В случае графических паролей, мы наблюдаем тот же подход, которым люди руководствуются при создании PIN-кодов и обычных буквенно-числовых комбинаций», — рассказала Лёге на конференции. ALP может содержать не менее 4 узлов и не более 9, что суммарно дает 389,112 возможных комбинаций. Так же как в случае с обычными паролями, число комбинаций возрастает экспоненциально, вместе с длиной графического ключа.

| Длина графического ключа | Число комбинаций |

| 4 | 1,624 |

| 5 | 7,152 |

| 6 | 26,016 |

| 7 | 72,912 |

| 8 | 140,704 |

| 9 | 140,704 |

В целом, основные собранные данные таковы:

Мужчины в целом придумывают более сложные и длинные пароли, чем женщины. Самые сложные пароли – у молодых мужчин. Иллюстрация ниже демонстрирует разницу в сложности паролей:

Команда исследователей формализовала систему оценки сложности графических ключей еще в 2014 году, представив документ «Dissecting pattern unlock: The effect of pattern strength meter on pattern selection». Опираясь на данную систему оценки надежности комбинаций, Лёге получила следующие цифры: самый ненадежный пароль среди опрошенных набрал 6,6 баллов, самый надежный – 46,8 баллов. Средняя надежность пароля составила 13,6 баллов.

Помимо прочего, графические ключи оказались подвержены той же «болезни», что и численно-буквенные пароли, в качестве которых пользователи часто используют обычные слова. Более 10% полученных Лёге паролей оказались обычным буквами, которые пользователи чертили на экране. Хуже того, почти всегда выяснялось, что это не просто буква, но первая буква имени самого опрошенного, его супруга(ги), ребенка и так далее. Если атакующий, пытается взломать смартфон и знает имя жертвы, все становится совсем просто.

«Было очень забавно видеть, что люди используют ту же стратегию запоминания, к которой привыкли, используя численно-буквенные пароли. Тот же самый образ мысли», — рассказала Лёге. Выходит, если атакующим удастся собрать достаточно большое количество графических ключей, они смогут воспользоваться моделью Маркова, что значительно увеличит их шансы на успех. Лёге не стала фокусироваться на данном методе взлома в своем докладе из этических соображений.

В заключение Лёге дала ряд советов, как сделать ALP безопаснее. Во-первых, в графическом ключе стоит использовать большее количество узлов, что сделает пароль более сложным. Во-вторых, стоит добавить пересечений, так как они усложняют атакующим подбор комбинации и помогут запутать злоумышленника, если тот решил подсмотреть пароль через плечо жертвы. В-третьих, стоит отключить опцию «показывать паттерн» в настройках безопасности Android: если линии между точками не будут отображаться на экране, подсмотреть ваш пароль станет еще сложнее.

Как выбрать максимально надежный графический ключ для блокировки смартфона?

Исследование четырех тысяч мобильных устройств, проведенное выпускницей Норвежского университета науки и технологии Марте Логе, показало, что в 77% случаев пользователи рисуют ключ, начиная от одного из углов, и с вероятностью 44% это левый верхний угол. Большинство пользователей соединяют лишь 4 точки, а 10% рисуют какую-либо букву, которую проще всго запомнить (например, начальную из своего имени). Получается, что защита графическим ключом не такая надежная, как принято считать. В некоторых случаях она такая же слабая, как однобуквенный пароль.

Результаты этого исследования были представлены на конференции PasswordCon в Лас-Вегасе. По словам Марте, наиболее редкие комбинации — те, при которой ключ нарисован пересекающимися линиями. Их труднее всего подобрать, и сложность возрастает с увеличением числа линий.

Чтобы избежать взлома при использовании этой схемы защиты, нужно следовать нескольким правилам:

— Рисуйте ключ, начиная откуда угодно, но не из угла; — Используйте как можно большее число точек; — Следите за тем, чтобы окружающие не подглядели ваш пароль; — Не забывайте протирать экран, ведь на нем может остаться след от пальца, который выдаст ваш ключ; — Время от времени меняйте ключ блокировки. В этом случае, даже если кто-то подглядит ваш пароль, то может не успеть им воспользоваться.

Некоторые оболочки для Android (например, CyanogenMod) позволяют усложнить ключ — увеличить число точек или спрятать их с экрана. Подсмотреть ключ становится еще сложнее, ведь «злоумышленнику» будет довольно трудно запомнить рисунок, если он не знает размер «матрицы» и не видит точки. Правда, и вам с непривычки будет затруднительно вводить такой ключ.

Приложений, которые бы генерировали и запоминали графические ключи, еще не существует, поэтому придется полагаться на собственную память. После того, как вы установили новый ключ (особенно если он сложный), несколько раз подряд заблокируйте экран и смартфона и разблокируйте его, чтобы рисунок остался в вашей памяти.

Используем учетную запись Google

Разблокировать смартфон можно используя свою учетную запись в Гугл. Алгоритм действий следующий:

Как разблокировать забытый графический ключ на Андроид

Как разблокировать забытый графический ключ на Андроид. Сейчас многие владельцы смартфонов используют для разблокировки метод ввода графического ключа. Это позволяет защитить аппарат от воров, которые попросту не смогут получить доступ к содержимому девайса. Однако иногда такой метод играет с пользователем злую шутку. Направление движений пальца вполне можно забыть. В такой момент владелец устройства начинает задаваться вопросом: «Как разблокировать Андроид, если забыл графический ключ?». В сегодняшнем материале мы во всех подробностях ответим на данный вопрос.

Читайте также: Дисплей (экран) в сборе с тачскрином для HTC Desire 728 черный

Использование SMS Bypass

Снять графический ключ с Андроида можно несколькими способами. Не все из них срабатывают в абсолютном большинстве случаев. Но существует один наиболее надежный способ. Он заключается в установке SMS Bypass. Эта небольшая и совсем недорогая программа позволит убрать графический ключ, прислав на смартфон особое SMS-сообщение, содержащее текст «1234 reset». Само собой, этот код можно поменять в настройках утилиты.Внимание: для работы приложению требуется root-доступ! Обязательно получите права суперпользователя перед его установкой! Следует отметить, что установить SMS Bypass можно даже на заблокированный девайс, лишь бы на нём был аккаунт Google. Для установки вам необходимо зайти с компьютера в Google Play под этим же аккаунтом. Перейдите на страничку приложения и нажмите кнопку «Купить». Затем вам предоставят выбор, на какой именно гаджет установить программу. Если смартфон подключен к интернету, то инсталляция будет произведена в ближайшую минуту.

Звонок на телефон

Этот способ обойти графический ключ на телефоне не требует каких-либо капиталовложений. Не нужно и устанавливать дополнительное приложение. Вам необходимо лишь осуществить звонок на свой номер с другого аппарата.Внимание: этот метод работает только на старых смартфонах, функционирующих под управлением Android 2.2 или более ранней версии операционной системы. Позднее брешь в безопасности была устранена. Метод заключается в том, чтобы во время принятия звонка сбросить графический ключ. Делается это по пути «Настройки» — «Безопасность».

Ввод данных от своего аккаунта

Этот способ срабатывает не на всех версиях Android. Он зашит лишь в некоторые фирменные оболочки. Метод снятия графического ключа заключается в пяти-шести попытках неправильного его ввода. После этого вам предложат подождать 30 секунд.

После дальнейших бесплодных попыток совершить правильные движения пальцем отобразится окно с кнопкой «Забыли графический ключ?». Нажмите на неё, после чего вам останется ввести данные от своего аккаунта Google (логин и пароль). Если в данный момент ваш смартфон не подключен к интернету, то сделать это можно сразу после его перезагрузки. Также для этого можно нажать кнопку «Экстренный вызов» и ввести следующий код: *#*#7378423#*#*

Ручное удаление файла gesture.key

Внимание: этот способ работает только на смартфонах с модифицированным меню Recovery! Если вы никогда не устанавливали сторонние прошивки, то данный метод не для вас! Ваш графический ключ содержится в текстовом файле gesture.key. Если его удалить, то и сам графический ключ сбросится. Устранить его без разблокировки устройства можно при помощи следующих меню Recovery:

Сброс настроек

Отличным вариантом для того чтобы обойти графический ключ на смартфоне Андроид является сброс настроек. Конечно же, такой способ оптимальный, если устройство совсем новое, и на нем нет никакой важной личной информации. Таким образом, вы сможете возвратиться к заводским настройкам, а значит, указать новую фигуру. Но если смартфон заполнен важными фото, видео, контактами, прочей информацией, которую не хочется потерять, то такой вариант – не для вас.

Тем не менее вы сможете защитить ту информацию, которая расположена на флеш-памяти. Для этого перед началом процедуры сброса настроек, не забудьте извлечь MicroSD. Кроме того, важно, чтобы зарядка мобильника была не ниже 65%.

Сброс настроек на примере смартфона Samsung

Поскольку в ситуации, когда заблокирован смартфон, зайти в меню телефона не получится, сброс возможен посредством комбинации кнопок. Такая комбинация для каждой модели будет отличаться. Поэтому лучше уточнять данные на официальном сайте производителя или же найти их в интернете.

Как правило, такая процедура выглядит так:

После всех этих процедур настройки и личные данные будут сброшены. Дальше перезагружаем мобильный телефон. После чего он будет разблокирован.

Вариант № 2. Как разблокировать графический ключ через сброс к заводским настройкам.

В некоторых случаях разблокировать графический ключ при помощи аккаунта не получается. Например, вы не можете вспомнить логин или пароль от аккаунта. В таких случаях вы можете воспользоваться сбросом к заводским настройкам через меню восстановления (через recovery menu). Данный способ работает практически всегда и при его использовании вам не нужно вводить никакие данные. Но, выполняя сброс к заводским настройкам, вы потеряете все данные, которые хранились в памяти устройства (включая фотографии, видео, документы, контакты, сообщения и т.д.).

Итак, действия, которые вам необходимо выполнить для разблокировки графического ключа через recovery menu:

Все, после этих действий вы должны получить не заблокированное устройство с чистой системой, без программ и каких либо настроек. Если у вас не получается включить в безопасный режим, значит для вашего устройства нужно зажимать другую комбинацию клавиш. Например, на некоторых смартфонах для входа в recovery menu нужно зажимать обе клавиши громкости и кнопку включения.

Графический ключ Android научились взламывать за пять попыток

Специалисты по информационной безопасности из Ланкастерского университета, британского Университета Бата и китайского Северо-Западного университета научились с помощью алгоритмов компьютерного зрения подбирать графический ключ для разблокировки смартфонов на базе операционной системы Android. Доклад будет представлен на конференции NDSS 2020, краткое содержание доступно на сайте Ланкастерского университета.

Графический ключ — один из способов блокировки Android-устройств, которые, по данным авторов публикации, используют около 40 процентов пользователей. При таком способе блокировки смартфон можно разблокировать, повторив изначально заданную фигуру, которая может в разном порядке проходить через девять точек. Количество попыток на отгадывание ограничено двумя десятками или пятью, в зависимости от версии операционной системы. После того, как попытки исчерпаны, телефон блокируется и пользователю необходимо его разблокировать с помощью аккаунта google или резервного PIN-кода. В своем докладе авторы утверждают, что научились достоверно подбирать графический ключ за пять попыток.

Для того, чтобы подбирать графический ключ, авторы предлагают сначала записывать на видео владельца смартфона, который вводит ключ. Авторы отмечают, что главным условием видеозаписи должны быть видимые в кадре пальцы, а не экран смартфона — таким образом, злоумышленник может сделать необходимую видеозапись не привлекая внимания окружающих.

В зависимости от качества камеры расстояние до смартфона жертвы может варьироваться — для расстояния до двух с половиной метров подходит камера мобильного телефона, а при использовании однообъективной зеркальной камеры можно «шпионить» с расстояния до девяти метров. После этого исследователи с помощью разработанного алгоритма машинного зрения анализируют движения пальцев и могут подобрать наиболее вероятные варианты графического ключа.

Для проверки своей методики исследователи протестировали 120 разных графических ключей, которые вводили разные пользователи. В результате авторам публикации удалось подобрать графический ключ за пять попыток или меньше в 95 процентах случаев. При этом специалисты по информационной безопасности отметили, что частая смена направления движения пальца, несмотря на более сложную итоговую фигуру, на самом деле упрощает задачу подбора для анализирующего алгоритма. Для повышения безопасности авторы предлагают закрывать второй рукой экран смартфона при его разблокировке, а также использовать дополнительные обманные движения пальцами.

Два года назад стало известно о масштабной уязвимости в библиотеке Stagefright операционной системы Android. Уязвимости были подвержены 950 миллионов устройств (95 процентов от общего количества Android-гаджетов), а для взлома достаточно было прислать специально подготовленное MMS-сообщение. Позднее компания Zimperium выпустила приложение, которое позволяет проверить устройство на наличие распространенной уязвимости операционных систем семейства Android.

Использование сторонних приложений

Для того чтобы воспользоваться помощью стороннего программного обеспечения, вам нужно получить root-права. Суть данного способа в том, что в случае блокировки экрана необходимо отправить специальное SMS-сообщение на мобильный телефон. Оно будет служить определенным кодом, который позволит сбросить установленный ранее графический ключ. Для того чтобы активировать данную возможность, выполните такие действия:

Какой алгоритм работы данного программного обеспечения? Все достаточно просто. Отправьте на свой мобильный телефон сообщение с таким текстом: ХХХХ reset (где Х – пароль сброса ключа). Когда СМС поступит на ваш телефон, он перезагрузится автоматически. После чего вы сможете установить на него другой графический ключ или воспользоваться каким-то другим методом защиты.

Способы обхода графического ключа на Android для продвинутых пользователей

Удалить графический ключ можно с помощью специализированного файлового менеджера. Как это происходит на практике? Когда вы устанавливаете графический ключ, в файловой системе создается специальный файл. В нем – вся информация о ключе. Для того чтобы отключить пароль, нужно просто удалить этот файл. Как это сделать? Воспользоваться специальным программным обеспечением под названием AROMA File Manager.

Помимо того на гаджете должна присутствовать CWM или меню Recovery. Алгоритм действий следующий:

Но иногда случается так, что удаление gesture.key ничего не дает. Что делать в таком случае? Вы можете воспользоваться программой adb. Какой алгоритм действий?

Звонок с другого мобильного номера

Такой способ актуален только для мобильных устройств на платформе Андроид версии 2.2. и ниже. Алгоритм очень простой. Позвоните на свой заблокированный телефон с другого мобильника и просто ответьте на этот звонок. Затем сверните окно вызова и нажмете на «Домой». В результате таких действий ваше устройство временно будет разблокировано, поэтому на исправление ситуации у вас будет всего несколько секунд. Очень быстро открываем «Настройки» / «Безопасность» и удаляем графический ключ.