Ransomeware: инструкция по выживанию для небольших компаний

С помощью вируса-вымогателя кибермошенникам удается зарабатывать до 2 млрд долларов в год. Помимо денежных потерь владельцы бизнеса несут ущерб из-за сбоя системы, снижения производительности и стресса. В целом получается слишком разорительно.

Представьте, что вы работаете на компьютере, отвечаете на письмо клиента и вдруг на мониторе появляется синий фон и на нем следующее сообщение:

«Компьютер заблокирован. Все ваши файлы зашифрованы. Дешифрование файлов будет стоить 0,076 биткойнов. Следуйте инструкции для оплаты:

2. Пожалуйста, отправьте нам информацию о своем биткойн-кошельке на адрес xxxx@xxxxxx.com».

Каковы ваши дальнейшие действия? Вы будете паниковать, пытаться разблокировать компьютер? Пойдете на поводу мошенникам и постараетесь выкупить у них свои файлы?

Ransomware как совершенствующаяся опасность

Вирусы, вредоносные программы не являются для пользователей чем-то новым с тех пор, как в 2013 году хакеры обнаружили, что могут зашифровать ценные файлы и вымогать у жертв круглые суммы для дешифровки. Успешно эксплуатируя эту возможность, мошенники зарабатывают до 2 млрд долларов в год! Это деньги трудолюбивых владельцев бизнеса. Если прибавить к ним ущерб, который несут компании от сбоя системы, потери производительности и стресса, то получается слишком разорительно.

Как распространяется вирус-вымогатель

Злоумышленники постоянно пробуют новые способы заражения компьютеров с помощью ransomware. В основе большинства атак лежит обман — вас принуждают к установке вредоносного ПО. Некоторые вирусы-вымогатели, используя уязвимости программ, даже не требуют одобрения установки, но такие атаки, как правило, краткосрочны, потому что ликвидируются после устранения уязвимостей.

Вложения электронной почты

Большинство вирусов-вымогателей распространяется по незнакомой электронной почте. Фишинговые письма максимально маскируются под официальную переписку, заставляя вас открыть вложение или перейти по ссылке. Как только вы это делаете, ваш компьютер заражается вирусом.

Вариацией фишинг-атак, набирающих популярность, является направленная фишинг-атака: вместо рассылки большого количества писем вымогатели отправляют сообщения, точно адаптированные под конкретного человека, часто используя информацию, полученную из открытых профилей в соцсетях. Злоумышленник может выступать в роли нового клиента или даже в роли подрядчика, с которым вы уже работаете.

Веб-страницы, содержащие ransomware

Некоторые веб-сайты содержат вредоносный код, который использует уязвимости в вашем браузере и операционной системе или обманывает вас, заставляя согласиться на выкуп.

Ссылки на эти сайты могут быть встроены в фишинговые письма. Их также можно направлять с помощью текстовых ссылок, рекламных баннеров или всплывающих окон.

Сетевые протоколы передачи файлов и протоколы удаленного доступа

Иногда ransomware пользуется недостатками безопасности в операционных системах или приложениях, которые позволяют распространять и запускать файлы самостоятельно. Это может наносить разрушительное действие. Без необходимости в человеческом участии вирус мгновенно распространяется от компьютера к компьютеру через интернет.

Крупные технологические компании быстро ликвидируют эти дыры в безопасности, как только узнают о них. Это означает, что компании, которые отключают обновления и не пытаются усовершенствовать ИТ-систему, на сегодняшний день являются особенно уязвимыми для такого рода атак.

Как защититься от вируса-шифровальщика

Итак, мы уже поняли, что ransomware может нанести разрушительные действия и потому является дорогостоящим риском. Поэтому возникает закономерный вопрос: как сохранить систему в безопасности?

Инвестируйте в защиту (тренинги для персонала)

Подавляющее большинство атак вирусов-вымогателей направлено на то, чтобы обмануть кого-то, поэтому вы можете снизить риски, сделав информацию о ransomware частью тренинга по ИТ-безопасности.

Убедитесь, что любой сотрудник, который использует компьютер, должным образом предупрежден о подозрительных вложениях и ссылках в электронной почте. Удостоверьтесь, что люди, работающие в вашей компании, не забывают об опасности спама и незнакомых писем, особенно фишинговых писем, специально предназначенных для бизнеса или отдельных лиц.

По иронии судьбы владельцы высокотехнологичного бизнеса иногда становятся наиболее уязвимыми. Возможно, потому что они считают информацию о защите слишком очевидной. Не думайте, что то, что очевидно для вас, очевидно для всех в офисе — мошенники повышают уровень в своих атаках.

Вы можете просто выдать каждому сотруднику соответствующий документ и заставить поставить на нем подпись. Но это все равно что ничего. Гораздо эффективнее поговорить с работниками и убедиться, что они действительно осознают опасность и понимают, как ее предотвратить.

Постоянно обновляйте программное обеспечение

В 2017 году произошли одни из самых катастрофичных хакерских атак: вирусы WannaCry и NotPetya использовали одну и ту же уязвимость в операционной системе Windows. Эта уязвимость была исправлена Microsoft в марте — задолго до того, как эти атаки начались (в мае и июне). А значит, миллиарды долларов, которые потерял бизнес, можно было спасти благодаря простым действиям.

В ситуации домашнего офиса самый простой способ сохранить исправление вашей операционной системы — это просто оставить автоматическое обновление. Да, эти сообщения о перезагрузке компьютера сильно раздражают, но это не столь страшно по сравнению с потерей всей вашей работы.

Еще одна беда ПО, о которой многие не знают, — это заражение вирусом роутера. Если хакер управляет им, он может перенаправлять веб-браузер на вирусную страницу. Руководство по обновлению прошивки содержится в инструкции к роутеру.

Убедитесь, что у вас есть резервные копии

Ничто не заставит вас платить деньги вымогателю, если у вас есть резервная копия со всей жизненно важной информацией. Понятно, что все равно вы не сможете перетащить на диск всю информацию и всегда останется то, что имеет реальную стоимость. Поэтому не стоит экономить на обучении персонала только потому, что у вас есть резервные копии. Но это позволит вам минимизировать проблемы.

Для фрилансеров, консультантов, людей, завязанных на домашнем офисе, для хранения файлов будет достаточно платного облачного хранилища. Таким образом, вы просто сохраняете все важные рабочие документы в папке, которая синхронизируется с облаком.

Контролируйте доступ к сети

Когда в офисе более одного компьютера, есть ключевой фактор, определяющий, насколько тяжело вам причинить вред, — объем информации, которую можно зашифровать. Чем больше файлов и жестких дисков вирус-шифровальщик затронет, тем больше времени потребуется на восстановление данных из резервных копий и тем дольше бизнес будет простаивать.

Сотрудникам не нужна учетная запись с доступом ко всей информации. Им достаточно учетной записи, которая дает возможность выполнять свою работу.

Восстановление после атаки

Если у вас есть резервные копии и налажен процесс восстановления информации, вы быстро справитесь с проблемой.

Нужно ли платить выкуп? Нет. Почему?

Перечисление денег преступникам делает хуже жизнь всех, кто пытается зарабатывать честным трудом. Потому что единственная причина, по которой мошенники не прекращают свою черную работу, — это потоки денег, поступающие от растерянных жертв. Не становитесь частью порочной системы.

Работа над ошибками

После восстановления файлов перейдите к работе над ошибками, чтобы понять суть проблемы. Открывали ли сотрудники фишинговое электронное письмо? Не кликнули ли они на баннер с вирусом? Может быть, есть сложности с ПО или операционной системой? Как бы то ни было, вам нужно сделать все, чтобы случившееся не повторилось.

Если речь идет о человеческом факторе, убедитесь, что все в офисе проинформированы о том, как произошла атака. Есть высокая вероятность того, что персонал столкнется с подобными атаками в будущем. Убедитесь, что все знают, на что обращать внимание.

Плохая идея — искать и назначать виновных, даже если вас сильно раздражает то, что кто-то открыл фишинговое письмо. Это создает препятствие на пути к честному осознанию произошедшего. К тому же это усложняет коммуникации. Все, что действительно нужно в этой ситуации, — это информированность персонала и грамотные специалисты, готовые взять на себя контроль за ИТ-системой.

Не пропустите новые публикации

Подпишитесь на рассылку, и мы поможем вам разобраться в требованиях законодательства, подскажем, что делать в спорных ситуациях, и научим больше зарабатывать.

Автопроверка писем на вирусы (а оно вообще работает?) На Mail.ru её нет, похоже.

Во всех почтовых системах давно внедрена автопроверка поступающих писем на вирусы. Яндекс, мэйл ру и прочие.

Эти ящики даже не открываю. Поставил автопересылку на основной ящик (ну или сбор писем оттуда на gmail. Смысл один).

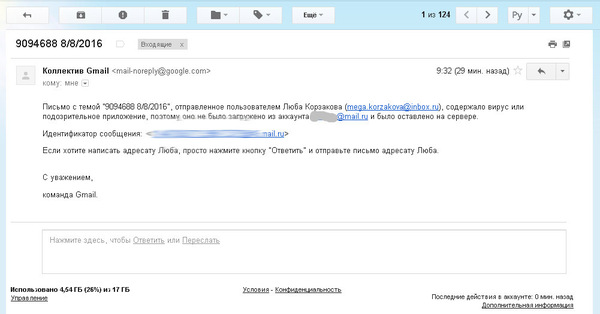

Так вот, падает мне сегодня на gmailовский ящик письмо: Тема: «9094688 8/8/2016», отправленное пользователем Люба Корзакова (mega.korzakova@inbox.ru), содержало вирус или подозрительное приложение, поэтому оно не было загружено из аккаунта хххххххх@mail.ru и было оставлено на сервере.

Интересно, думаю, что за ерунду прислали. Залезаю в ящик на Mail.ru и вижу следующую картину:

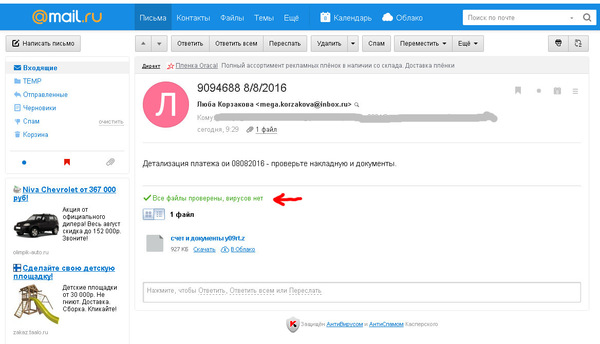

Явный спам да еще и с вирусом. Я ничего никуда не платил и детализаций не заказывал. Да и в «Кому» еще куча народа :))

Но убило другое: Сообщение от Mail.ru и любимого ею Касперского, что вирусов нет. Проверено, друзья! Качайте смело!! 🙂

Вот и возникает вопрос: WTF, mail и Касперский? Вы работать не умеете или тупо врете?

Так что, аккуратнее, дамы и господа!

PS. Продуктами таких компаний, как Mail.ru, Яндекс, Касперский и прочих «отечественных», не пользуюсь много лет принципиально.

Всем удачи и шустрых компов!

А там случайно не doc/xls во вложении?

Светофоры от разных IT-компаний

Google: посмотри рекламу при подъезде к светофору, посмотри рекламу пока стоишь, и вот тут двойную когда включится зеленый (пользователи Vanced проезжают без ограничений)

Mail.ru : никто не проезжает этот светофор, потому что после него на машину устанавливается браузер Амиго Атом и Мейл.руАгент, и ещё год из динамиков машины можно услышать предложение купить VKCOMBO

Яндекс: мы соединили светофоры с нашим сервисом Go, поэтому с подпиской Плюс и колонкой Алиса вы можете проехать перекресток без ограничений, управляя им своим голосом

Facebook: в смысле вы не хотите во время проезда нашего светофора вставить GPS трекер с прослушкой себе в задницу, как мы тогда зарабатывать на рекламе будем? А, кстати, нарушителей проезда мы не разыскиваем, у нас поддержка из индусов, у них нет ПДД

Twitter: этот перекресток запрещено проезжать машинам шире 144 см и белым цисгендерным гетеросексуальным мужчинам, потому что тогда вы имеете преимущество на дороге над другими меньшинствами, что противоречит нашим правилам сообщества. Кстати скорость проезда для владельцев машин из России уменьшена на 50%, но пользователи VPN проезжают без ограничений

Ali: Пробка Огонь Нефрит Стержень Светло Сжигать 100% Оригинал LED

В сеть утекли 3,2 млрд логинов и паролей с Gmail и прочих почтовых сервисов

В сети появилась информация о глобальной утечке, в результате которой злоумышленники опубликовали 3,2 млрд логинов и паролей с Gmail и прочих почтовых сервисов.

Как пишет The Sun, в основу нового слива легли украденные ранее базы, как платные, так и бесплатные. На данный момент специалисты по кибербезопасности изучают утекшие файлы. После окончания анализа, информация о «скомпрометированных логинах и паролях» будет выложена в открытый доступ.

Проверить утечку своего пароля можно на специальном сайте https://haveibeenpwned.com/

Не сейчас

Обидели

Отправка писем через Gmail, ЯндексПочта и @mail из Excel

Создать интеграцию Microsoft Excel с Outlook, легко, средствами VBA. Можно ли отправлять письма другими почтовыми сервисами? Например, через Gmail, самый популярный в мире почтовый сервис, от Google.

Ответ можно, используя настройки SMTP, IMAP, POP.

Макросы приложенные к данной статье дают возможность отправить отдельный лист или книгу с помощью CDO.

CDO является библиотекой объектов, которая предоставляет интерфейс Messaging Application Programming Interface (MAPI), позволяет отправлять и получать сообщения.

Решение для MS Office без Outlook.

Алгоритм настройки макросов

Копируйте код в Личную книгу макросов или в файл своей надстройки;

Добавьте в код адрес нужной почты и пароль:

.Item(msConfigURL & «/sendusername») = «ДОБАВЬТЕ ВАШУ ПОЧТУ»

.Item(msConfigURL & «/sendpassword») = «ДОБАВЬТЕ ПАРОЛЬ»

.From = «ДОБАВЬТЕ ВАШУ ПОЧТУ» ‘ От кого = username почты

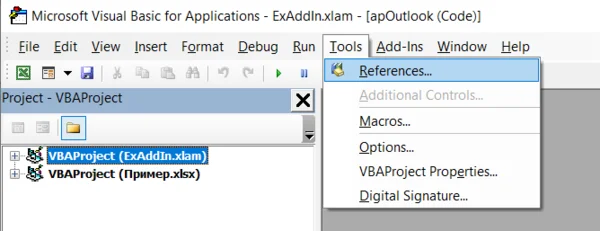

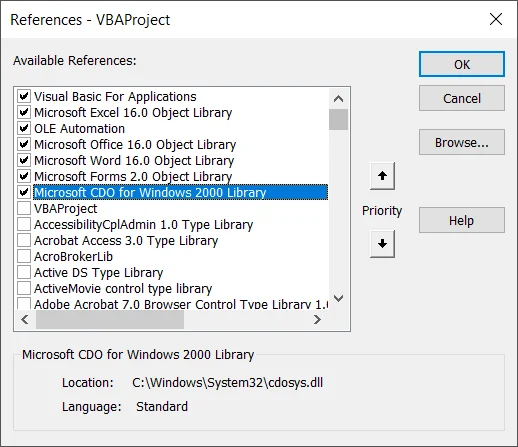

Подключите в редакторе VBA (Alt+F11) библиотеку Microsoft CDO для Windows 2000:

Код макроса на GitHub

Копируйте код на русской раскладке клавиатуры, чтобы сохранить комментарии.

Особенности настройки почты

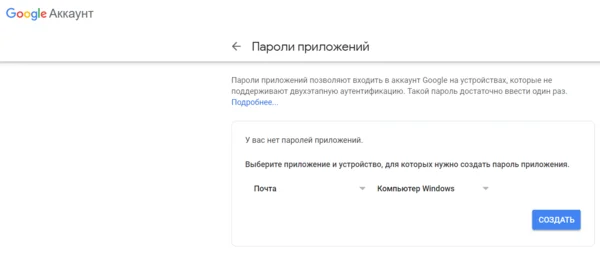

Если вы используете двухэтапную проверку, следуйте инструкции:

А как же наши дорогие Яндекс.Почта и @mail?

Чтобы их использовать, удалите или закомментируйте в коде макроса строки .Item(msConfigURL & «/smtpserver») кроме:

В заключение, удобный макрос для открытия почты Gmail из Excel при помощи Send Keys:

Чтобы сразу открывалось окно нового сообщения, в настройках включите Быстрые клавиши.

Спасибо, что дочитали до конца!

Было полезно? Ставьте лайк, пишите, что думаете в комментариях и подписывайтесь на канал, если еще не сделали этого.

Ответ на пост «Archeage от Mail.ru бесшумно майнит Криптовалюту?»

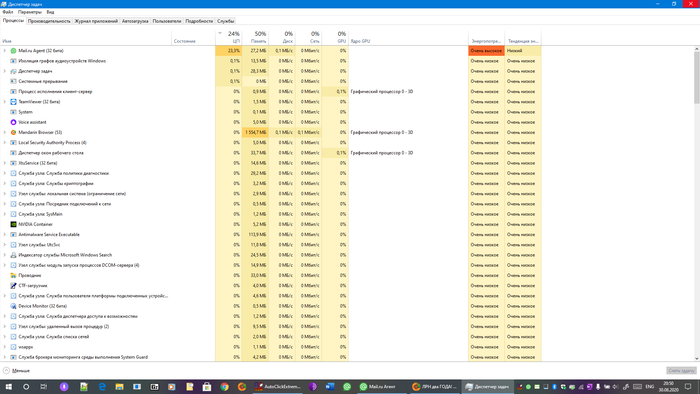

Вот и я застала Mail.ru за этим неприличным занятием. Сфоткала в спешке, так как при открытии Диспетчера задач сие непристойное действо в срочном порядке прекращается. Не любит он, когда за ним подглядывают!

Может знающие люди подскажут, как без палева отследить, сколько ресурсов он всё-таки потребляет? Просто интересно)

@support.mail, как вы в этот раз открутитесь?

Баянометр решил рассказать о других мошенниках

P.S. Первый пост, не пинайтесь, пожалуйста)

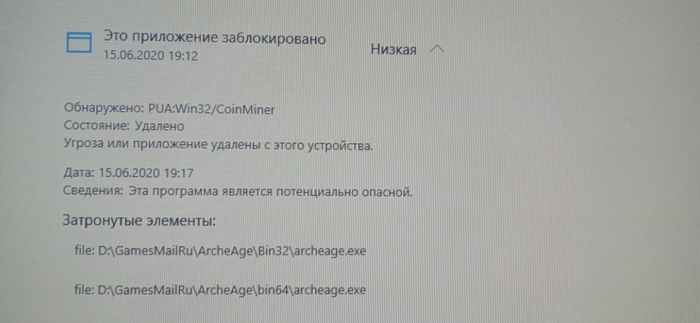

Archeage от Mail.ru бесшумно майнит Криптовалюту?

Итак, ситуация следующая:

Соответственно, назревает вопрос: откуда в файле, скачанном с ваших ресурсов, имеется вирус?

Чтобы все-таки запустить игру нужно или «разрешить» работу CoinMiner‘а, или удалить исполняемый файл (и скачать почти всю игру заново, чтобы она снова заработала), но ошибка со временем снова повторяется.

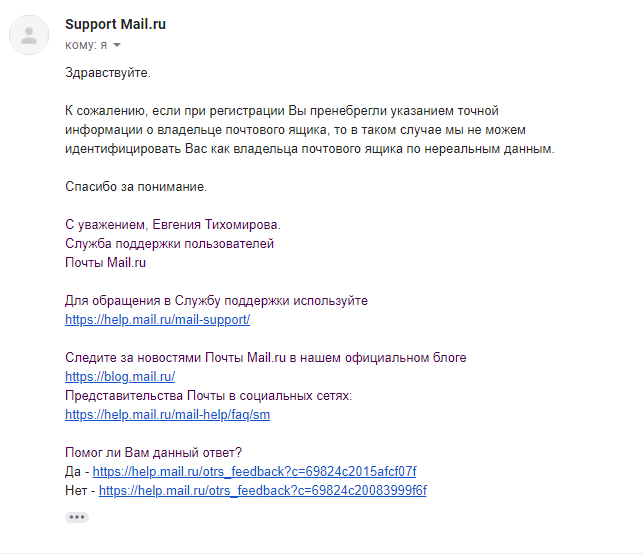

Обращался в техническую поддержку по этому вопросу, где получил не получил внятного ответа. Диалог вообще закрыли без обсуждения, зато получил «исчерпывающий» и неоднозначный ответ:

К сожалению, высокие настройки безопасности антивирусного ПО могут блокировать или повреждать установочные файлы. Использовать или не использовать наши программы в конечном итоге решать вам.

Когда ты задрессированный админом секретарь

Пару лет назад поймала наша секретарь шифровальщика с почты. Ну поймала и поймала, ну смотрела как файлики исчезают, а на их месте появляются другие. весело. Только вот работать не с чем, нужных документов в этом бардаке не найти.

Что ж, бэкап моё всё. Компа зачистил, восстановил доки. Секретаря и всех остальных за одно закошмарил этим случаем, пообещал торжественно остановить службу резервного копирования(лукавил конечно, я без бэкапа никуда) и пригрозил, что доки они восстанавливать по памяти будут.

Прошло два года спокойствия, периодически напоминал всем про тот случай, чтобы были внимательны и не открывали подозрительные файлы из вложений, а все подозрительные письма пересылали мне для контроля. Усилил всё инструкциями с картинками, где на примерах показывал как выглядят подозрительные письма.

Всё вроде хорошо, вирусов запущенных нет, на почту периодически валятся подозрительные письма, к слову и с вирями тоже. Молодцы! Значит работа была проведена не зря, сознательность в коллективе повысилась.

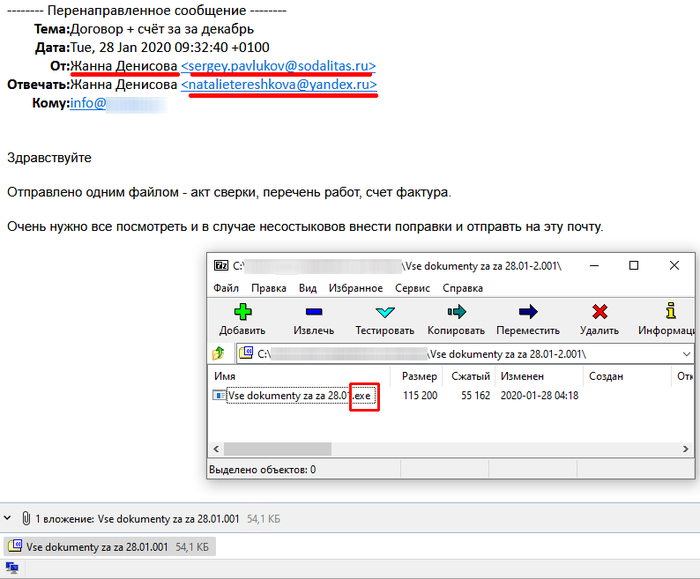

И тут звонит мне секретарь, говорит, я тебе переслала письмо, что-то не могу распечатать документ, блокируется он чем-то. Открываю почтового клиента, а там.

Т.к. опыт прошлых лет не прошел даром, экзешник не отработал и был остановлен UACок на стадии запуска. Почему не антивирусом?. Да потому, что его там нет. Тому есть причины.

Для тех кто не нашел логики в мною подчёркнутом и выделенном в двух словах, что на скриншоте. Жанна Денисова с почты Сергея Повлюкова, а ответ хотела бы получить на почту Натальи Терешковой, зарегистрированную на Яндексе. В тексте письма нет ни слова об организации, которую представляет Жанна. Ну и вишенкой на торте, классика, упакованный в архив исполняемый файл(программа). Все перечисленное конечно не говорит о том, что это вирус, но однозначно, такое письмо должно вызвать у вас подозрения.

В заключении, призываю всёх быть внимательными и не повторяйте ошибок нашего секретаря. И помните, самый хороший антивирус это мозг).

Почта Mail.ru или коротко как ИМ наплевать на НАС (меня)

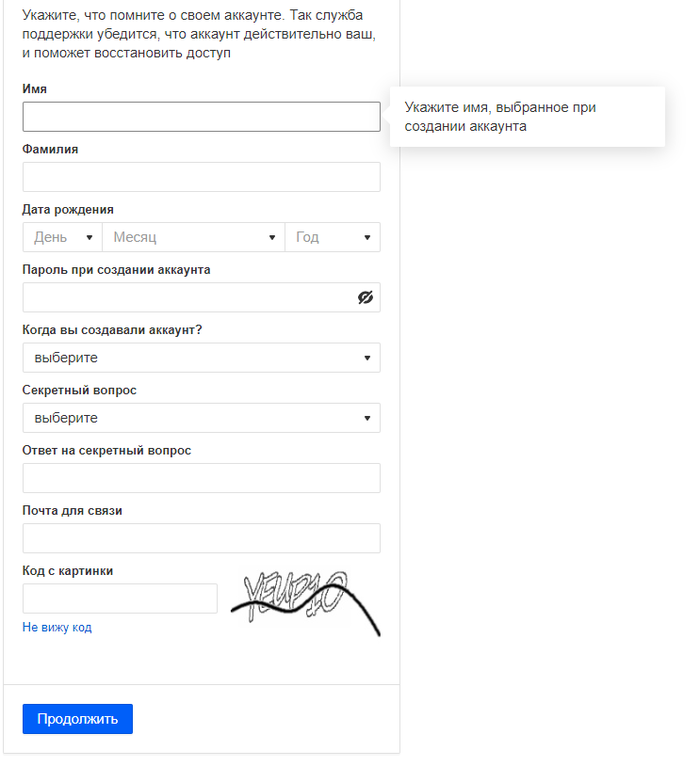

Чёрт возьми, при регистрации аккаунта?! Почту я заводил черт знает когда под псевдонимом, но после первого взлома я поменял на настоящие все свои личные данные в случае если придётся подтверждать фотографией паспорта и лица.

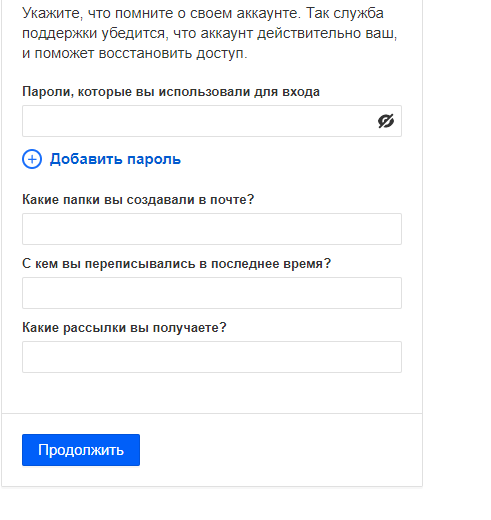

Но хорошо, заполнил как могу и умею далее вижу очередную форму. (которая на первый взгляд очень легкая для заполнения)

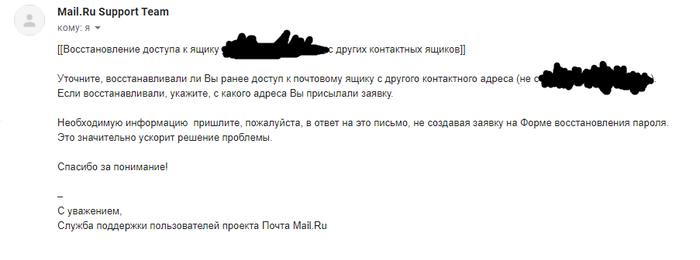

Позже получаю письмо:

Если кто не знал

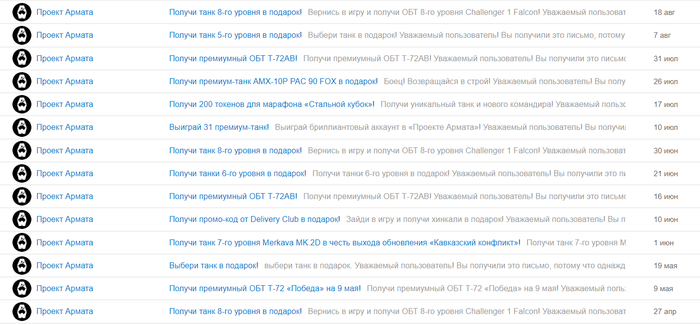

Что бывает когда бросаешь игры от Mail

С таким завидным постоянством и рвением меня зовут только в военкомат. Или что бывает когда ты бросил игру, но не отписался от рассылки.

Главное стабильность, поэтому 3 раза в месяц

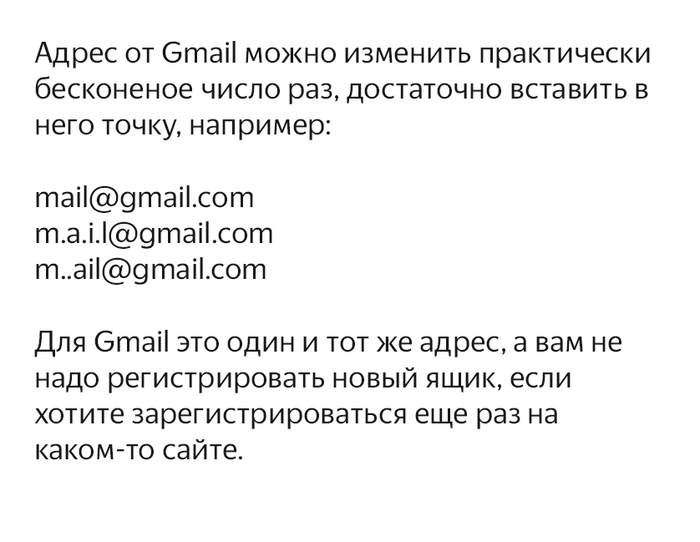

Лайфхак с почтой Google.

Если был такой пост удалю, баянометр молчит..

Почтовый сервис Google один из самых популярных в мире.

Компания предлагает пользователям множество настроек, параметров и дополнений, которые позволяют гибко подстраивать сервис под свои нужды.

У Gmail есть одна малоизвестная фишка, которая может пригодиться в любой момент.

Что за фишка?

Почтовый сервис имеет ряд правил для замены и сокращения почтовых адресов. С их помощью можно создавать большое количество так называемых псевдонимов для своего ящика, а в итоге получать письма на один аккаунт.

Вот три основных правила:

Можно использовать два домена почты Google для любого ящика: digitalw0rld@gmail.com = digitalw0rld@googlemail.com

Можно добавлять точки в почтовый адрес до символа “@”: digitalw0rld@gmail.com = digital.w0rld@gmail.com = d.i.g.i.t.a.l.w.0.r.l.d@gmail.com

Можно добавлять любые расширения для адреса через символ “+” перед символом “@”: digitalw0rld@gmail.com = digitalw0rld+apple.com@gmail.com = digitalw0rld+yandex.ru@gmail.com

Во всех перечисленных способах почта будет приходить на один исходный адрес.

Какая от этого польза?

Когда нужно зарегистрировать на одном сайте или в одном сервисе второй аккаунт. Для этого не придется использовать другой почтовый сервис или создавать фейковый ящик. Можно просто менять окончание адреса с @Gmail.com на @googlemail.com.

Когда нужно получить больше адресов, а потом собирать почту со всех ящиков. В некоторых случаях два адреса может оказаться недостаточно. Понадобится три, четыре или даже десять уникальных для какого-либо сайта или сервиса. Просто добавляем точки в адрес в любом месте до символа “@”. Чем длиннее почтовый адрес, тем больше можно добавить точек в нем. Когда используешь ящик для регистрации на разных сайтах и хочешь быстро блокировать спам или рассылку. Достаточно завести правило дописывать адрес сайта, на котором регистрируешься, через символ “+” перед символом “@”.

Так получаешь практически неограниченное количество псевдонимов для своего ящика. При появлении непонятного спама будешь четко знать, какой сайт слил твои данные для рассылки.

Все эти способы позволяют быстро и гибко добавлять различные фильтры для сортировки писем и блокировки нежелательных сообщений.

Вредоносные документы: заражения продолжаются

Вредоносный код, встроенный во вложенный в электронное письмо документ – это реальность. И это актуальная угроза.

Отправка в сообщениях электронной почты инфицированных вложений является эффективным и самым популярным способом распространения вредоносных программ и заражения компьютеров.

Это испытанный прием. Пытается ли злоумышленник добавить в ботнет как можно больше компьютеров, пробует ли достать информацию из корпоративной сети при помощи целенаправленной APT-атаки или же хочет завладеть вашим банковским счетом через троян — во всех случаях вредоносные вложения были и остаются самым востребованным способом атаки в течение многих лет. Пользователи компьютеров хорошо знают о том, что открывать файлы Word, PDF, изображения и прочие типы документов, присланные с незнакомых и подозрительных адресов, которые могут выглядеть совсем безобидно, может быть весьма опасно. Кроме того, вся антивирусная индустрия, а также веб-разработки, почтовые сервисы — все направлено на внедрение новых технологий борьбы с зараженными вложениями. И все это происходит одновременно с тем, что производители программного обеспечения выпускают крайне эффективные патчи, устраняющие многие уязвимости.

И несмотря на это, бесчисленное количество компьютеров по всему миру ежедневно заражается, когда пользователи открывают полученные по почте вложенные документы. Как так получается, что все усилия умнейших людей планеты и вся индустрия высоких технологий оказываются бессильными перед кучкой злоумышленников, которые к тому же не организованы в группы?

В целом причина довольно проста. Нападающие, многие из которых работают либо поодиночке, либо небольшими группами, имеют специально разработанные инструменты, позволяющие эффективно работать. В то же время создатели браузеров, почтовых сервисов и прочие технологические гиганты намного инертнее, как и любая крупная компания со множеством бюрократических барьеров. Но мы не можем винить во всем только бизнес, так как большинство пользователей осознанно отказываются от установки обновлений, а многие открывают вложения в сомнительные письма, хотя и не должны этого делать.

Отдадим должное нападающим — они не так глупы. Они внимательно смотрят за реакцией компаний на свои действия, делают выводы и оперативно изменяют тактику нападений. Они собирают разведданные на людей, которые являются целью их атаки, через социальные сети и прочие ресурсы, где те могут засветиться. Затем шлют им письма, в которых упоминают некоторые факты, повышающие доверие к отправителю.

Моя самоуверенность заставляла меня думать, что злоумышленнику придется сильно потрудиться, чтобы я стал жертвой фишинга. Однако эксперт «Лаборатории Касперского» по вопросам безопасности Курт Баумгартнер вернул меня с небес на землю, объяснив, что любой из нас, вне зависимости от своей продвинутости, может открыть присланный файл, если тот будет от человека, которому мы доверяем. И поэтому необходима защита, основанная на типичном поведении, а не на человеческой интуиции.

Не буду слишком хвалить злоумышленников. В конце концов, хорошие парни всегда лучше плохих, хотя и более медленные. Хорошие парни неплохо зарабатывают, имеют социальную защиту, им не нужно опасаться тюрьмы. Поэтому они спокойно изучают работу плохих парней, равно как и плохие парни тоже изучают работу хороших.

Именно так все происходит с разработчиками в «Лаборатории Касперского». Исследователи наблюдали за способами атак, которые злоумышленники использовали в течение многих лет. Для защиты от вредоносного ПО использовался принцип проверки подписи программ и поиска известных сигнатур вредоносных программ. Но сейчас уже стало ясно, что этого недостаточно. Таким образом, была разработана технология автоматического предотвращения эксплойта (AEP), которая сканирует систему на наличие уязвимостей и известного вредоносного поведения. Когда AEP видит, что программа запускает странный код или производит впечатление эксплойта, то запускается механизм защиты. Таким образом, пользователь защищен почти от любой угрозы, в том числе и от вышеупомянутой угрозы нулевого дня.